Fournisseurs de sécurité existent pour chiffrer les données au repos (les informations stockées sur la base de données) en utilisant une clé partagée sur chaque instance de Remote Desktop Manager. De cette façon, un attaquant devrait compromettre la base de données ainsi que le fournisseur de sécurité pour compromettre les données.

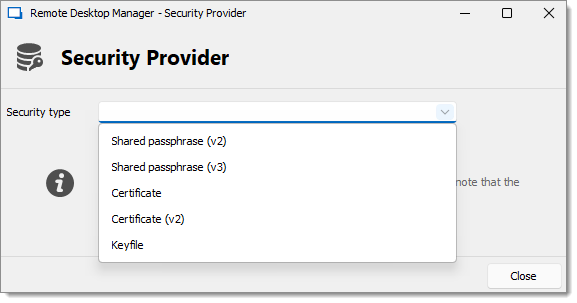

Ci-dessous est une liste des types de sécurité disponibles.

Par défaut: Ne définit aucun fournisseur de sécurité.

Phrase secrète partagée: Chiffre les données en utilisant un mot de passe stocké sur chaque instance de Remote Desktop Manager. Le v3 utilise un algorithme de hachage plus sécurisé que le v2.

Certificat: Chiffre les données en utilisant la clé privée d'un certificat installé sur chaque poste de travail. Le v2 utilise un algorithme de chiffrement plus sécurisé.

Fichier-clé : Chiffre les données en utilisant une clé stockée dans un fichier installé sur chaque poste de travail.

Pour garantir un déploiement sécurisé de Remote Desktop Manager avec SQL Server sur des postes de travail au sein d'une organisation, il est recommandé qu'un certificat d'entreprise soit utilisé pour le chiffrement des données. Cela peut être réalisé en implantant une configuration Active Directory ou en utilisant d'autres méthodes telles qu'un logiciel de gestion de périphériques mobiles (MDM).

Cependant, il est important de reconnaître que lorsqu'un certificat est exposé à plusieurs postes de travail, il y a un risque accru qu'il soit compromis par des mauvais acteurs. Pour atténuer ce risque, nous recommandons d'utiliser un Devolutions Server qui gère efficacement le chiffrement au repos tout en protégeant la clé de chiffrement des utilisateurs de Remote Desktop Manager.

Pour plus d'informations détaillées, veuillez vous référer à Modèle de sécurité et chiffrement (PDF).