L'entrée CyberArk PVWA est un type d'entrée d'identifiant dans Remote Desktop Manager Windows. L'entrée est située sous Ajouter nouvelle entrée – CyberArk PVWA. C'est la méthode recommandée pour :

Appliquer l'injection des identifiants (contournement de CyberArk PSM), ou

Exploiter CyberArk PSM pour l'injection des identifiants de session.

La gestion des sessions avec droits privilégiés (PSM) est un composant CyberArk qui injecte des sessions privilégiées vers les systèmes cibles tout en appliquant l'isolation, le contrôle de l'accès et l'enregistrement des sessions. RDM s'intègre avec PSM pour lancer de manière transparente ces sessions pour l'utilisateur.

Cet article explique le fonctionnement de l'entrée PVWA, comment configurer le mode de résolution et comment RDM détermine quel composant CyberArk et quelle technologie utiliser lors de la connexion.

Les intégrations CyberArk nécessitent la licence du solution de gestion des accès privilégiés.

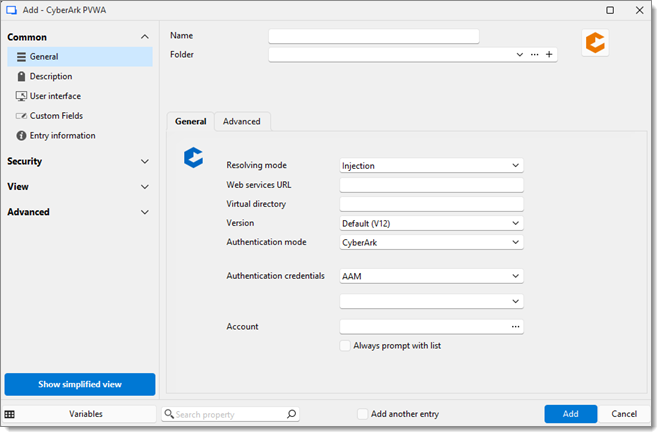

| SETTINGS | DESCRIPTIONS |

|---|---|

| Resolving mode | Le mode de résolution définit comment les identifiants sont utilisés. Il existe deux modes pris en charge : Injection:

Connexion PSM :

D'autres types de session ne sont pas pris en charge en mode Connexion PSM. |

| Web service URL | Enter the CyberArk server address in this format to connect to your CyberArk instance: https://<server name>.<our domain>.loc/.Voici ce que sera votre URL des services Web, en fonction de votre abonnement CyberArk :

|

| Virtual directory | Enter a Virtual directory. This field is either /privilegecloud or empty. |

| Version | Select a Version in the drop-down list. This refers to the CyberArk PVWA version seen on the CyberArk authentication page. Note que nous ne prendre en charge que l'API CyberArk V12 pour l'instant et que la version 12.1 de CyberArk est requise. |

| Authentication | Select the Authentication mode used to connect to the CyberArk instance (CyberArk, Windows, LDAP, RADIUS,SAML, PKI, or PKIPN). L'authentification SAML est supportée avec CyberArk dans Remote Desktop Manager à partir de la version 2022.3.25. Des améliorations importantes et des corrections de bugs ont été ajoutées dans les versions ultérieures. Nous recommandons de mettre à jour au moins à la version 2023.1 de Remote Desktop Manager si votre version actuelle est plus ancienne. En 2023.1, vous n'avez plus besoin de fournir l'URL de connexion IdP lors de la configuration de l'authentification SAML. Si vous avez des problèmes avec votre authentification SAML, consultez Configuration et résolution de problèmes SAML. L'authentification SAML pour CyberArk Privilege Cloud nécessite Remote Desktop Manager 2023.2.17 ou une version plus récente. Votre administrateur de coffre CyberArk devrait vous fournir le modèle d'authentification utilisé. Dans PVWA, si vous sélectionnez un lien qui correspond à votre nom de domaine d'entreprise, cela indique généralement que le modèle LDAP est utilisé. |

| Account | Select the account this credential entry is going to use. Check Always prompt with list and let the user choose the account. |

| SETTINGS | DESCRIPTIONS |

|---|---|

| MFA delimiter | L'option de délimiteur AMF existe dans Remote Desktop Manager pour refléter celle qui existe déjà avec CyberArk. Le caractère entré dans le champ de délimiteur sera utilisé pour séparer les valeurs du code SecurID et du mot de passe qui sont ensuite envoyées à l'API. |

| Domain search method |

|

| Domain field |

|

Lors de l'utilisation de la connexion PSM en mode de résolution, le système cible n'est pas défini dans l'entrée PVWA elle-même. Il est plutôt spécifié dans l'entrée de session liée.

Le point de terminaison cible est défini dans le champ Hôte de l'entrée RDP.

Le point de terminaison cible est défini dans le champ Site Web de l'entrée du site Web.

Une fois que l'entrée d'identifiants PVWA et l'entrée de session sont configurées, Remote Desktop Manager résout automatiquement la connexion lorsque l'utilisateur lance la session.

Le processus est le suivant :

Remote Desktop Manager lit la configuration des identifiants (CyberArk PVWA).

Si nécessaire, Remote Desktop Manager invite l'utilisateur à sélectionner le composant CyberArk (par exemple PSM-RDP, PSM-SSH ou d'autres applications compatibles avec PSM).

Remote Desktop Manager détermine ou invite à sélectionner la technologie PSM à utiliser :

PSM basé sur RDP, ou

HTML5 (Guacamole) PSM

Bien que RDM ne prenne en charge nativement que les types de session RDP et Website, ces entrées principales peuvent déclencher une large gamme d'applications gérées par PSM du côté de CyberArk (par exemple SQL Server Management Studio, PuTTY, Utilisateurs et ordinateurs Active Directory, et plus encore).

4. Remote Desktop Manager contacte CyberArk pour demander un objet de connexion basé sur les paramètres sélectionnés.

La disponibilité dépend entièrement des applications configurées dans CyberArk.

Dans certains scénarios (par exemple CyberArk AppRemote), une configuration supplémentaire peut être requise.

Voir la documentation de CyberArk AppRemote pour plus d'informations.

Le mode d'injection offre le plus de flexibilité mais ne fournit pas d'enregistrement de session PSM ou d'isolation.

Le mode de connexion PSM impose les contrôles de CyberArk mais limite les types de sessions pris en charge.

Une configuration correcte du point de terminaison dans l'entrée de session est essentielle pour des connexions PSM réussies.

Si vous avez besoin que le domaine soit précisé la plupart du temps, définir la Méthode de recherche de domaine sur Champ, puis le champ Domaine sur Adresse.