Le but de l'entrée tableau de bord CyberArk est de fournir aux utilisateurs de Remote Desktop Manager une interface qui élimine le besoin d'utiliser Password Vault Web Access (PVWA) pour voir la liste des coffres et des identifiants auxquels l'utilisateur actuellement connecté a accès. Combiné avec des scénarios sans mot de passe et/ou notre riche contrôle d'accès basé sur les rôles (RBAC), cela signifie qu'un utilisateur n'a PAS besoin de connaître les identifiants CyberArk pour se voir présenter une liste de comptes auxquels ils ont accès. De plus, puisque le tableau de bord est destiné à s'authentifier une fois sur votre serveur et, surtout, à maintenir une session active tant qu'elle est active, il présente l'avantage significatif de n'exiger l'AMF qu'une seule fois lors du lancement du tableau de bord.

Les intégrations CyberArk nécessitent soit Remote Desktop Manager Team edition, soit la licence Package de solutions de gestion des accès privilégiés.

Un autre principe de conception du tableau de bord est que son principal modèle d'utilisation consiste à passer par le CyberArk Privileged Session Manager (PSM) pour atteindre les actifs. Cela signifie que Remote Desktop Manager n'a PAS besoin de lire le mot de passe pour le compte à utiliser. Des modèles moins sécurisés sont disponibles pour prendre en charge d'anciens scénarios que certains de nos clients utilisent encore.

En savoir plus sur l'option de délimiteur A2F de CyberArk.

Créer une nouvelle entrée de Tableau de bord CyberArk ou aller dans les Propriétés de celui existant.

Dans la section Général, spécifier un Nom et un Dossier pour votre entrée si cela n'est pas déjà fait.

-

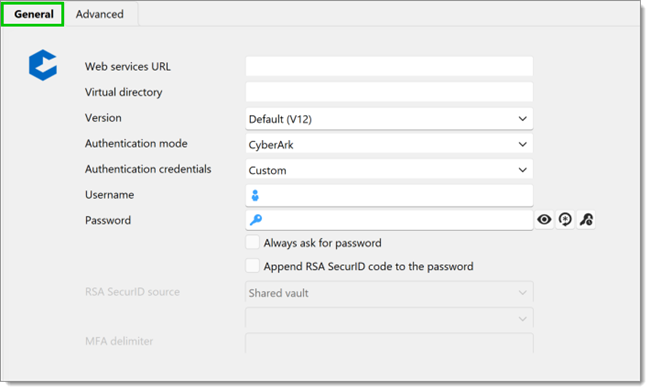

Saisir l'URL des services Web pour connecter à votre instance CyberArk. Il s'agit de l'adresse du serveur et elle doit ressembler à "https://

. .loc/".

Voici ce que sera votre URL des services Web, selon votre abonnement CyberArk :

SelfHosted : URL courte

PrivilegeCloud : URL courte si l'URL ne se termine pas par « cyberark.cloud »

PrivilegeCloud : /privilegecloud si l'URL se termine par « cyberark.cloud »

-

Entrer un répertoire virtuel. Ce champ est soit /privilegecloud soit vide.

-

Sélectionner une Version dans la liste déroulante. Cela se réfère à la version de CyberArk PVWA vue sur la page d'authentification de CyberArk.

Veuillez noter que nous supportons uniquement l'API CyberArk V12 pour le moment et que la version 12.1 de CyberArk est requise.

-

Sélectionner le Mode d'authentification utilisé pour se connecter à l'instance CyberArk (CyberArk, Windows, LDAP, RADIUS, ou SAML).

L'authentification SAML est supportée avec CyberArk depuis la version 2022.3.25 de Remote Desktop Manager, mais des améliorations importantes et corrections de bugs ont été mises en œuvre dans des versions ultérieures. Nous recommandons de mettre à jour au moins à la version 2023.1 de Remote Desktop Manager si votre version actuelle est plus ancienne. Une des améliorations de la version 2023.1 est que vous n'avez plus besoin de fournir l'URL de connexion IdP lors de la configuration de votre authentification SAML. Si vous avez des problèmes avec votre authentification SAML, consultez Configuration et résolution des problèmes SAML. L'authentification SAML pour CyberArk Privilege Cloud nécessite Remote Desktop Manager 2023.2.17 ou plus récent.

Votre administrateur de coffre-fort CyberArk devrait vous fournir le modèle d'authentification utilisé, mais si, dans le PVWA, vous cliquez sur un lien qui correspond au nom de domaine de votre entreprise, cela indique que le modèle LDAP est utilisé.

-

Dans la liste déroulante des Informations d'identification d'authentification, sélectionnez Personnalisé pour entrer vos identifiants ci-dessous ou les sélectionner en utilisant un mécanisme de Remote Desktop Manager. Cette liste n'est pas disponible avec le mode Authentification SAML.

Comme pour toutes les entrées de tableau de bord dans Remote Desktop Manager, si vous créez une entrée qui sera visible par plusieurs utilisateurs, nous recommandons de choisir Mes paramètres de compte PVWA, puis de visiter Fichier – Mes paramètres de compte – CyberArk PVWA pour entrer vos identifiants CyberArk personnels.

-

Suivre cette étape si vous avez sélectionné Personnalisé dans la liste des Informations d'identification d'authentification. Sinon, passer à la section onglet Avancé.

Entrer votre Nom d'utilisateur et Mot de passe dans les champs correspondants. Utiliser le générateur de mot de passe pour vous aider à créer un mot de passe sécurisé.

Cocher la case Demander toujours le mot de passe pour être invité à fournir votre mot de passe à chaque connexion.

Si vous disposez d'un code RSA SecurID, cocher la case Ajouter le code RSA SecurID au mot de passe, puis sélectionner en dessous la source RSA SecurID.

-

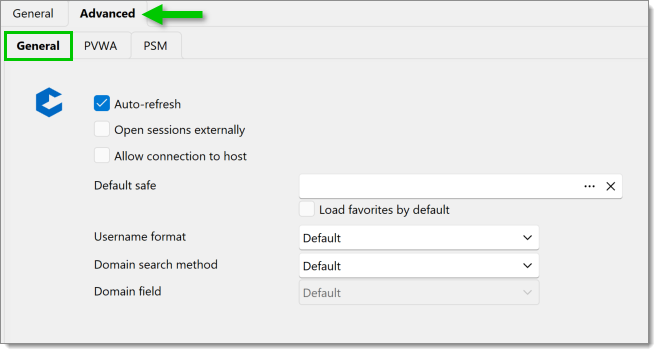

L'option Actualisation automatique est activée par défaut. Elle maintient la connexion à votre environnement CyberArk et enlève la nécessité de saisir des identifiants AMF à chaque connexion. Il est recommandé de la laisser activée.

-

Cocher Ouvrir les sessions à l'extérieur si vous ne voulez pas que vos sessions s'ouvrent en mode intégré dans Remote Desktop Manager. Cela est surtout utile pour les applications qui ne supportent d'être ouvertes qu'à l'extérieur, comme PSM-Putty (PSM-SSH) et beaucoup d'autres composants de connexion PSM. Il est requis pour se connecter à des applications distantes en utilisant des connexions PVWA.

Pour la plupart des composants de connexion nécessitant l'ouverture d'une application sur PSM, l'option Ouvrir à l'extérieur doit être activée. Cela est dû à une limitation du ActiveX RDP que nous utilisons, qui ne prend pas en charge le mode RemoteApp RDP. Cependant, cette limitation peut être atténuée en définissant un paramètre de composant de connexion dans CyberArk. Ce paramètre est appelé DisableRemoteApp et doit être défini sur Oui. Pour plus d'informations, consulter la documentation de CyberArk.

-

Cocher Autoriser la connexion à l'hôte si vous souhaitez permettre une connexion directe à la machine distante, ce qui signifie que l'utilisateur actuellement connecté doit avoir le droit de visualiser le mot de passe ; cela est donc moins sécurisé et n'est pas recommandé par l'équipe de CyberArk.

-

Cocher Demander une raison si vous devez avoir une raison pour établir une connexion.

-

Cocher Demander le numéro de billet si vous devez fournir un numéro de billet pour établir une connexion selon la configuration de votre CyberArk. Le champ Système de billetterie associé à cette option est une valeur littérale qui a un sens dans votre environnement. Il est informatif et nous l'envoyons avec le numéro.

-

Le Enregistrement par défaut charge vos coffres. Vous pouvez également cocher la case Charger les favoris par défaut pour charger vos coffres favoris.

-

Définir le format Nom d'utilisateur par défaut pour être capable de se connecter à la machine distante. Il peut également être modifié dans le tableau de bord pour des connexions ponctuelles, mais cela sera le format par défaut pour cette instance du tableau de bord.

-

Sélectionner la Méthode de recherche de domaine dans la liste déroulante.

-

La liste déroulante du champ Domaine n'est pertinente que lorsque le format de Nom d'utilisateur est défini sur la valeur champ. Selon la façon dont votre coffre a été configuré, il peut y avoir divers champs CyberArk utilisés pour contenir les informations de domaine. Choisir la valeur qui correspond aux paramètres de votre coffre.

-

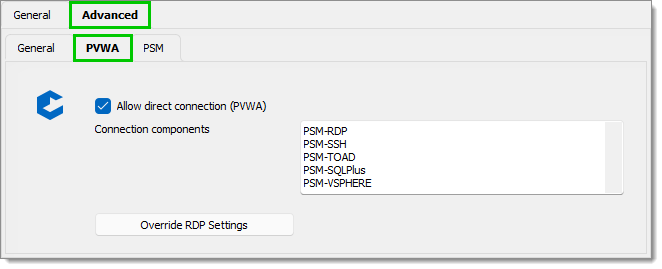

L'option Autoriser les connexions directes (PVWA) est activée par défaut et constitue la méthode recommandée. Elle permet exactement la même action que le bouton Se connecter dans PVWA.

-

Dans la boîte Composants de connexion, entrer les composants que vous souhaitez utiliser pour vos connexions. Nous initialisons le champ avec les composants par défaut d'une installation CyberArk de base, mais cette liste DOIT correspondre aux composants configurés dans votre coffre.

-

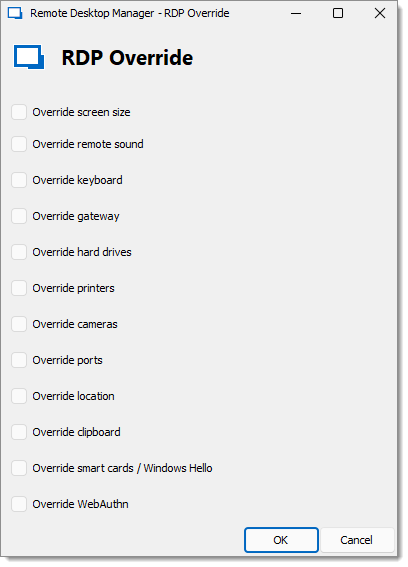

Depuis la version 2023.2.24 de Remote Desktop Manager, une nouvelle fonctionnalité appelée Outrepasser les paramètres RDP existe. Par défaut, les paramètres RDP sont récupérés à partir de CyberArk PVWA lors de la génération de la session PSM. Cette nouvelle option permet d'ignorer les paramètres fournis par CyberArk et d'appliquer ceux spécifiés dans l'entrée Tableau de bord CyberArk à la place. Ce contournement s'applique à toutes les sessions PSM établies à partir de ce tableau de bord pour avoir des paramètres d'affichage différents. Il est possible de créer différentes instances de l'entrée du tableau de bord pour refléter les préférences des différents utilisateurs.

Les versions de Remote Desktop Manager et de Devolutions Server doivent être au moins 2023.2.28 et 2023.2.8 pour que Override RDP Settings fonctionne.

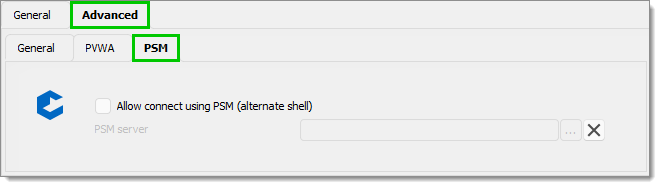

L'option Autoriser la connexion via PSM (shell alternatif) est désactivée par défaut. L'activer si vous souhaitez autoriser les connexions via PSM, mais en utilisant l'ancienne méthode fournissant un shell alternatif.

Activer la politique suivante pour seulement permettre Cyberark PSM connect.

%Root%\SOFTWARE\Policies\Devolutions\RemoteDesktopManager\DisableCyberArkPasswordRetrievalVoici les restrictions liées à PSM :

PSM Alternate Shell PSM /u <account to use> /a <endpoint> /c <component> restrictions

Un utilisateur doit se connecter au serveur PSM via RDP et obtenir l'autorisation de le faire.

PSM doit pouvoir lier le compte LDAP avec un profil CyberArk PVWA (pourrait fonctionner avec un SAML Entra ID lorsque LDAP est cloné sur Entra ID)

Le compte à utiliser doit être trouvé sans aucune ambiguïté dans le coffre CyberArk.

Ceci est fourni à titre de convenance et n'est pas recommandé par l'équipe CyberArk. Il y a certaines limitations par rapport à l'action Connect depuis PVWA qui utilise un jeton à durée limitée. Vous devez avoir une entrée de serveur PSM configurée dans le même coffre. Sélectionnez-le dans la liste déroulante du serveur PSM.

Veuillez noter que pour des raisons de clarté, cette section fournira uniquement des informations sur le modèle d'utilisation principal de la connexion via le PSM.

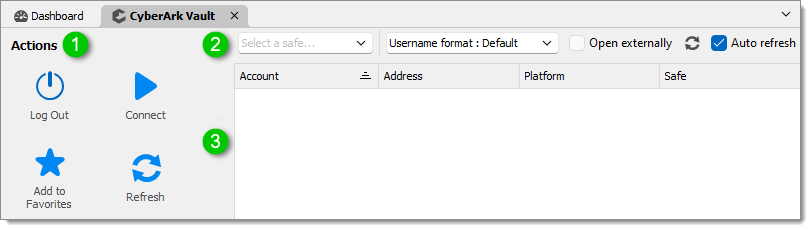

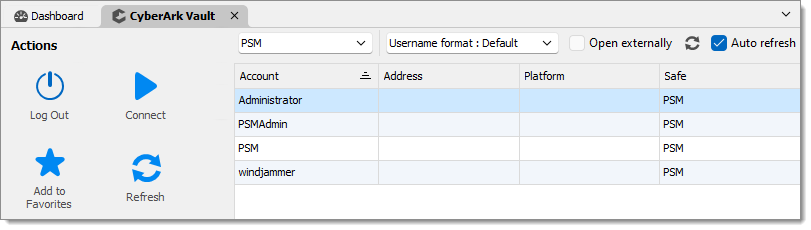

Le menu Actions vous permet de :

Se connecter ou se déconnecter du tableau de bord.

Se connecter à un hôte en utilisant les identifiants sélectionnés.

Actualiser le contenu du coffre.

Ajouter un coffre à vos favoris.

Le menu supérieur permet de :

Sélectionner un coffre auquel se connecter.

Sélectionner le Format du nom d'utilisateur.

Autoriser ou interdire à la session de s'ouvrir à l'extérieur (non intégré dans Remote Desktop Manager).

Actualiser le contenu du coffre.

Activer ou désactiver le Rafraîchissement automatique. Si désactivé, les connexions PSM peuvent nécessiter une A2F à chaque connexion.

La zone de contenu permet de voir et d'interagir avec les comptes au sein d'un coffre ou d'un groupe. Vous pouvez voir le Compte, son Adresse, sa Plateforme, et le Coffre dans lequel il est situé.

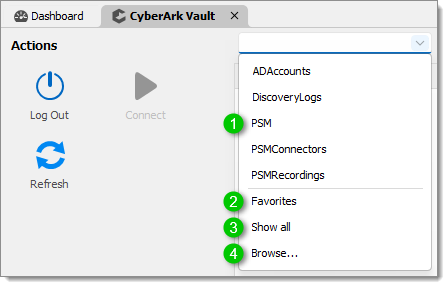

Avec le sélecteur de coffre, parcourir vos coffres et sélectionner celui que vous souhaitez utiliser.

La section supérieure de la liste déroulante contient un sous-ensemble des coffres auxquels on a accès. Vous pouvez également voir et gérer la liste des coffres exclus dans Fichier – Paramètres – Types – CyberArk.

Favoris affichera les comptes qui ont été marqués comme favoris dans CyberArk, mais depuis Remote Desktop Manager. Ajouter ou supprimer un favori mettra à jour CyberArk.

Afficher tout listera tous les comptes auxquels l'utilisateur a accès. Pour certains utilisateurs, cela sera une liste importante et ne sera pas une opération rapide. Il est fourni pour les utilisateurs qui ont accès à une liste finie de comptes.

Parcourir... affichera le dialogue de sélection de coffre, où il y a une pagination et un filtrage pour aider l'utilisateur à localiser le coffre pertinent. Encore une fois, ils sont listés par défaut dans l'ordre reçu de CyberArk.

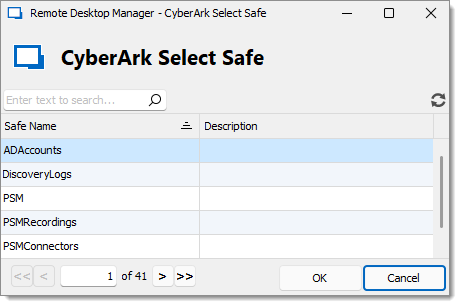

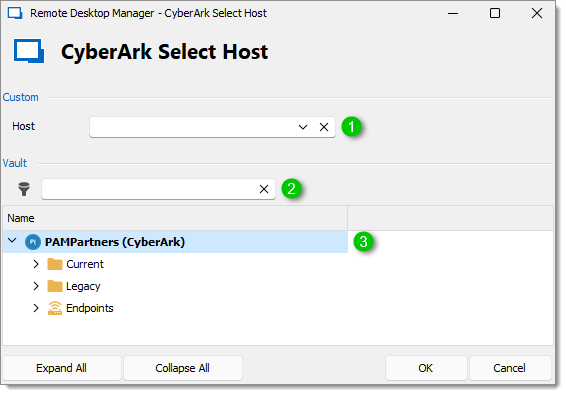

Voici un aperçu de la page CyberArk Sélectionner le coffre qui s'affiche après avoir sélectionné Parcourir... dans le sélecteur de coffre.

Dans cette vue, si vous sélectionnez un coffre et cliquez sur OK, vous pourrez alors voir les comptes de ce coffre.

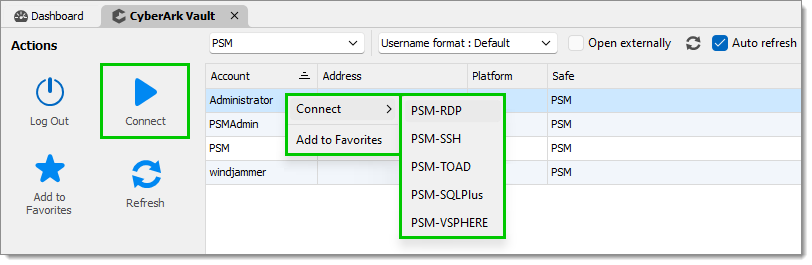

Après avoir sélectionné le compte que vous souhaitez utiliser, vous pouvez soit utiliser le bouton Connecter dans le menu Actions soit faire un clic droit et sélectionner le composant de connexion approprié.

Dans les deux cas, vous verrez alors une boîte de dialogue qui vous permet de spécifier l'hôte auquel vous souhaitez vous connecter.

Champ Hôte

Si le champ d'accès à distance CyberArk est utilisé dans les propriétés du compte, les points de terminaison qui ont été saisis seront listés dans ce champ. Cela permet des connexions même pour les actifs qui ne sont pas gérés dans Remote Desktop Manager.

Si le champ d'accès à distance CyberArk Remote n'est pas utilisé, taper n'importe quel nom dans le contrôle pour s'y connecter. Veuillez noter que la résolution de noms est effectuée au niveau PSM. Par conséquent, respecter les normes de votre installation CyberArk pour réussir.

Champ de filtrage : Taper des caractères correspondant au nom d'un actif pour appliquer un filtre dans la grille ci-dessous.

La grille affichera des entrées qui représentent un système hôte. Par conséquent, se connecter à celui qui représente le point de terminaison auquel vous devez vous connecter.

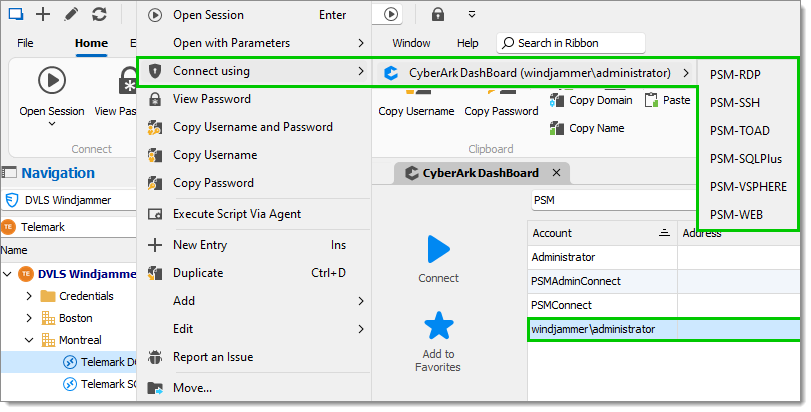

Après avoir sélectionné le compte dans le tableau de bord CyberArk, il est également possible d'utiliser le volet de navigation pour sélectionner un hôte en effectuant un clic droit sur une entrée et en naviguant dans le menu Connect using.

Le menu peut être contourné en autorisant une action double-clic lorsqu'il n'y a qu'une seule combinaison possible de compte/passerelle/composant.

Vous pouvez utiliser un script PowerShell d'édition par lot pour permettre une action de double-clic au lieu de sélectionner l'option décrite dans les étapes ci-dessous.

$connection.ConnectUsingDashboardOnDoubleClick = "True";

$RDM.Save();

-

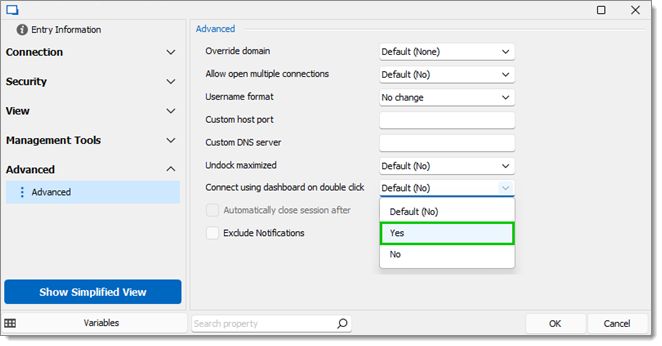

Sélectionner une entrée et aller dans Propriétés – Avancé.

-

Aller à Se connecter via le tableau de bord en double-cliquant et cliquer sur Oui.

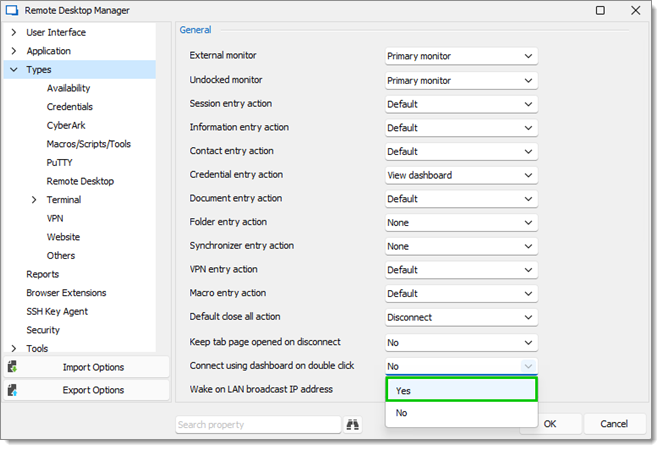

La même option peut être trouvée dans Fichier – Paramètres – Types.

-

Cliquer sur OK pour enregistrer et fermer la fenêtre.

Un double-clic ouvrira désormais automatiquement le Tableau de bord.