Les clés d'accès représentent une approche moderne de l'authentification, offrant une sécurité et une commodité accrues en éliminant le besoin de mots de passe traditionnels. Contrairement aux mots de passe, qui peuvent être devinés ou volés, les clés d'accès sont des clés cryptographiques stockées sur votre appareil, les rendant plus sécurisées et conviviales. Les clés d'accès peuvent inclure des biométries comme les empreintes digitales ou la reconnaissance faciale, qui fournissent une couche supplémentaire de sécurité et de commodité. Une liste de sites Web, d'applications et de services prenant en charge les clés d'accès est disponible ici.

L'extension de navigateur Workspace sert de passerelle pour ajouter et gérer les clés d'accès au sein des sources de données Devolutions Server et Devolutions Hub.

Installer l'extension de navigateur Workspace.

Configurer l'extension pour se connecter à Devolutions Server et à Devolutions Hub Business.

Créer un Passkey.

La fenêtre Ajouter une clé d'accès s'ouvre dans l'extension de navigateur Workspace.

Sélectionner l'appli où sauvegarder la clé d'accès (Devolutions Server ou Devolutions Hub Business).

Choisir un Nom, un Dossier, et sélectionner le coffre dans lequel vous stockerez la clé d'accès.

Cliquer sur Enregistrer pour enregistrer la clé d'accès.

Lors de l'accès à un service, l'extension de navigateur Workspace utilisera automatiquement l'entrée de clé d'accès stockée pour l'authentification. Les entrées de clé d'accès ne peuvent être modifiées sauf pour leur titre.

Microsoft Entra ID – Permettre d'utiliser l'extension de navigateur Workspace comme fournisseur de clé principale

Voici comment configurer un profil de clé principale dans Microsoft Entra ID qui vous permettra d'utiliser l'extension de navigateur Workspace comme fournisseur de clé principale :

Dans le portail Azure, aller à Méthodes d'authentification | Politiques – Clé principale (FIDO2).

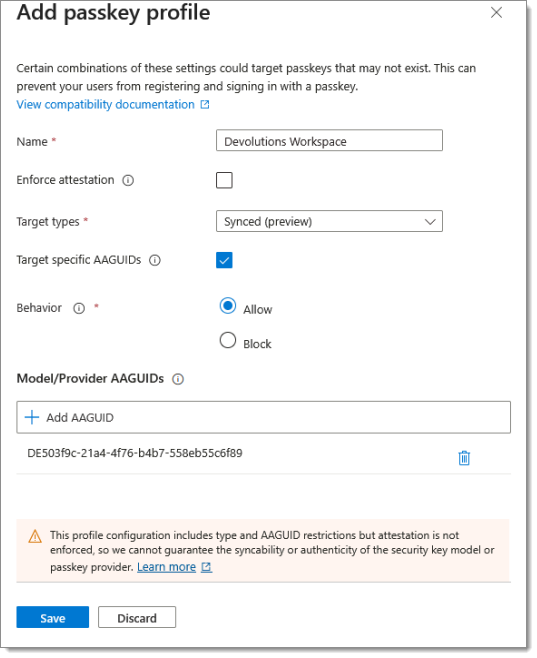

Cliquer sur l'onglet Configurer, puis Ajouter un profil (aperçu).

Entrer un Nom pour le profil de la clé principale, définir les Types de cibles sur Synchronisé (aperçu), activer les AAGUIDs spécifiques à la cible et définir le Comportement sur Permettre.

Ajouter

DE503f9c-21a4-4f76b4b7-558eb55c6f89comme Model/Provider AAGUIDs. Cliquer sur Sauvegarder.