Voici les étapes pour configurer Azure avec Devolutions Hub Business pour l'authentification par authentification unique (SSO) et le provisionnement des utilisateurs.

Un compte Entra ID avec les droits appropriés est requis.

Même avec une authentification unique configurée, accéder à une information sensible demande toujours de saisir un mot de passe, de répondre à une notification poussée, de scanner un code QR ou de répondre à toute autre invite de confirmation jugée nécessaire pour respecter le principe du chiffrement à connaissance nulle. Installer le service de chiffrement de Devolutions permet de contourner cette mesure.

Dans Devolutions Hub Business

-

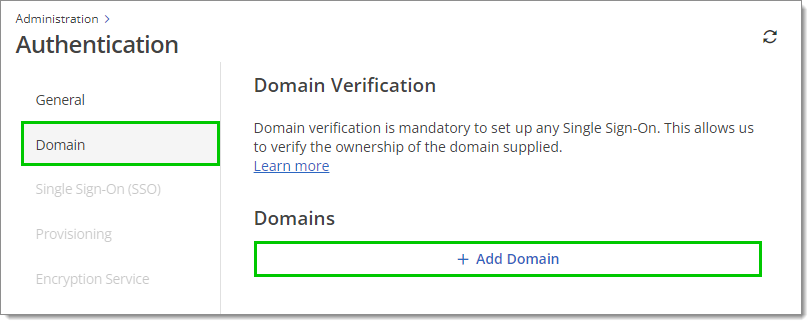

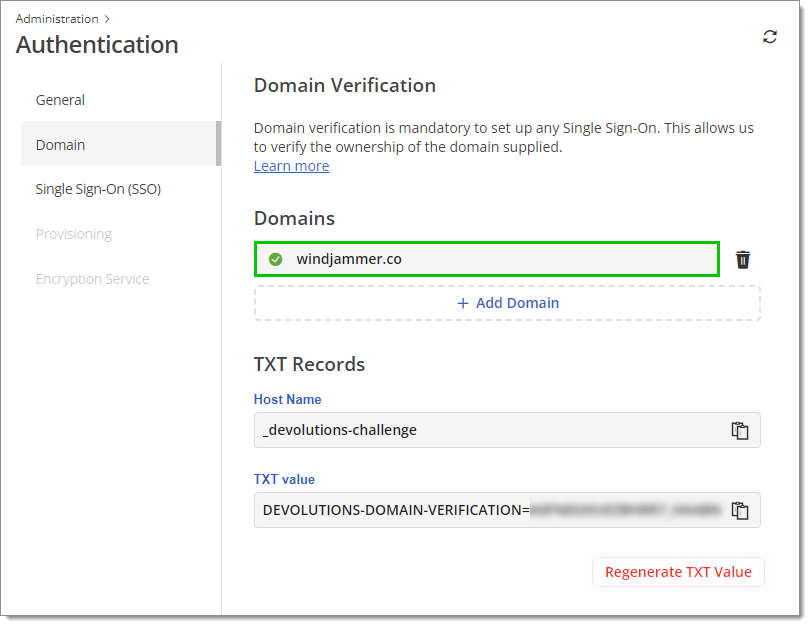

Aller dans Administration – Authentification – Domaine, puis cliquer sur Ajouter un domaine.

-

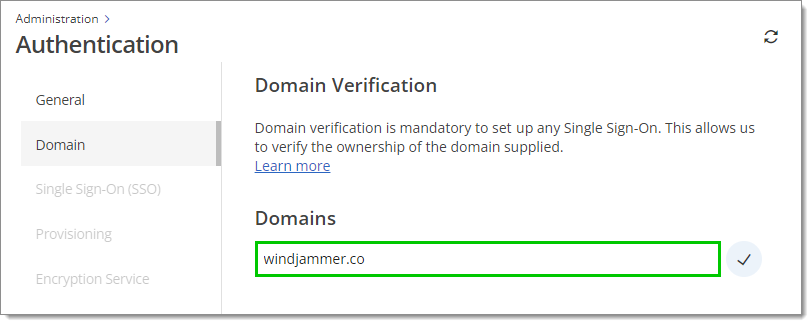

Renseigner votre domaine, puis cliquer sur la coche pour démarrer le processus de vérification.

-

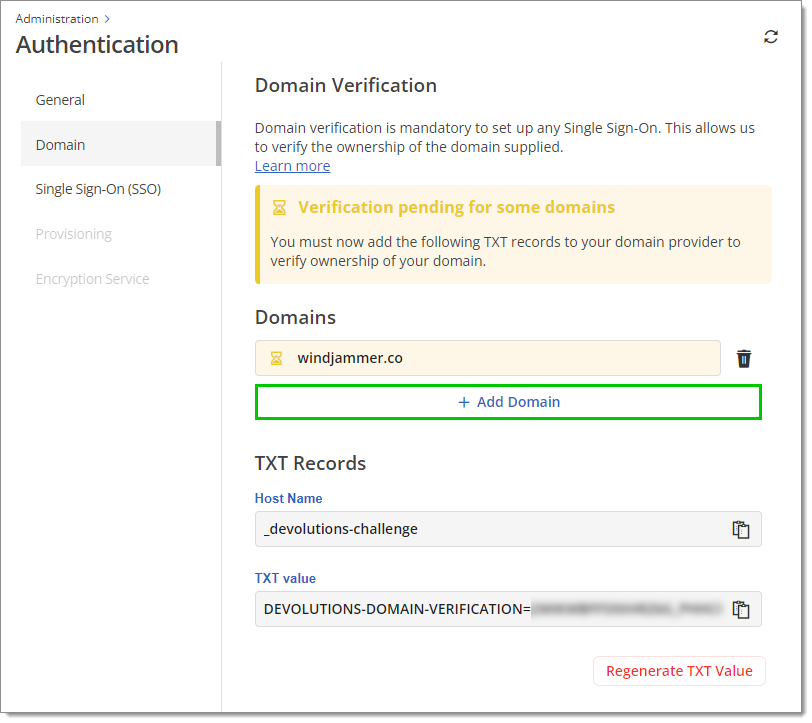

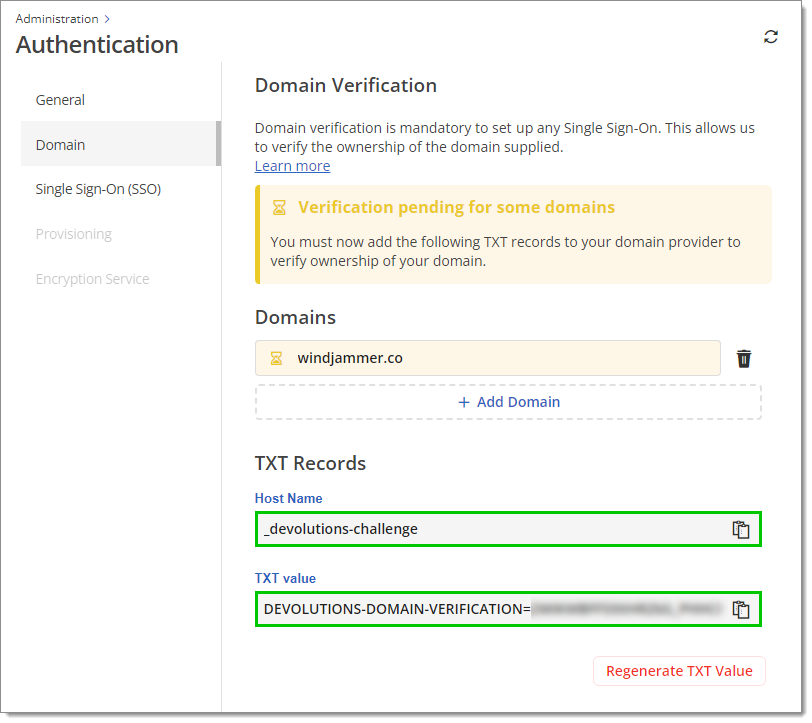

Pour avoir plusieurs domaines, cliquer de nouveau sur Ajouter un domaine, remplir votre autre domaine, puis cliquer sur la coche. Répéter ce processus pour chaque domaine que vous souhaitez ajouter.

-

Créer un Enregistrement DNS TXT en utilisant le Nom d’hôte et la Valeur TXT fournis. Ceci nous permet de vérifier la propriété du ou des domaines fournis.

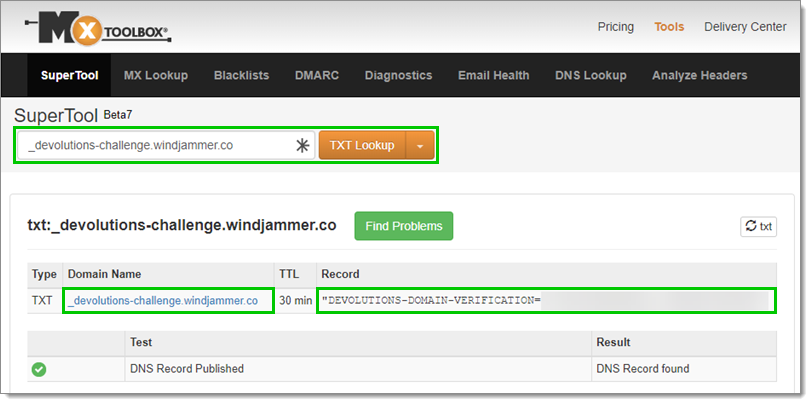

Nous recommandons de vérifier que votre configuration est adéquate à l’aide d’outils d’interrogation DNS tels que MXToolBox ou whatsmydns.net. L'exemple ci-dessous utilise l’outil TXT Lookup de MXToolBox. La première partie du nom de domaine doit correspondre au Nom d’hôte dans Devolutions Hub et l’enregistrement doit correspondre à la valeur TXT également.

Les enregistrements TXT DNS peuvent prendre du temps à se propager. Une fois que le domaine est vérifié, il n'est plus nécessaire de conserver l’enregistrement TXT DNS.

-

Attendre la vérification du domaine. Dès la vérification réussie, une coche dans un cercle vert s'affichera à côté du domaine. Il est possible de procéder à la configuration de l'authentification unique (SSO) pendant le processus de vérification ; toutefois, le provisionnement des utilisateurs deviendra accessible seulement après la vérification du domaine.

Cette validation dure 48 heures et ne redémarre pas automatiquement après ce délai. Si ne pas configurer l'enregistrement TXT dans ces 48 heures, le statut de validation sera Expiré. Si cela se produit, cliquer sur Réessayer.

Si vous rencontrez des problèmes lors de la vérification de votre domaine, consulter notre guide Dépannage de la validation de domaine.

-

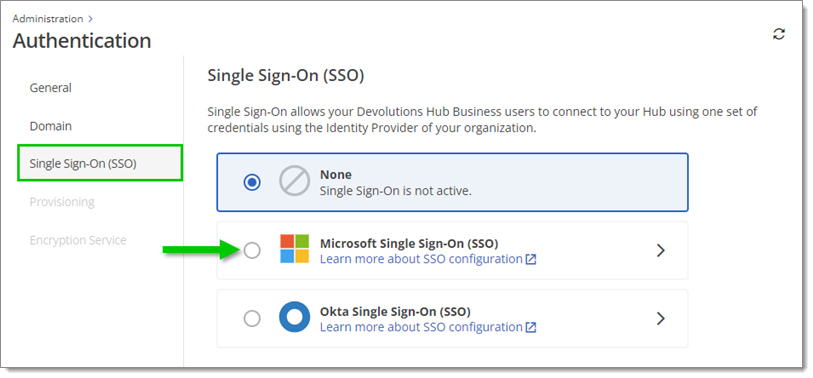

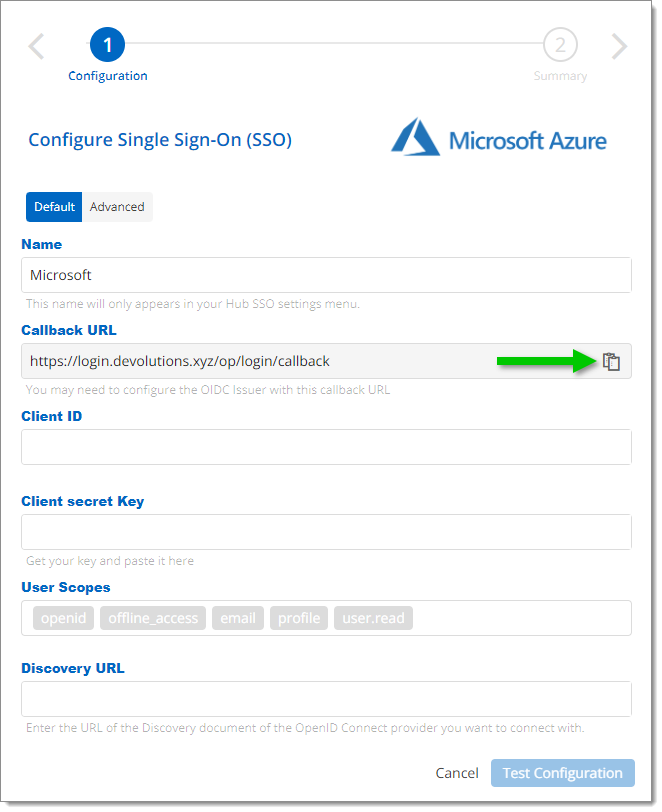

Aller dans Administration – Authentification – Authentification unique (SSO), puis cliquer sur Microsoft Authentification unique (SSO). Être redirigé vers la page de configuration.

-

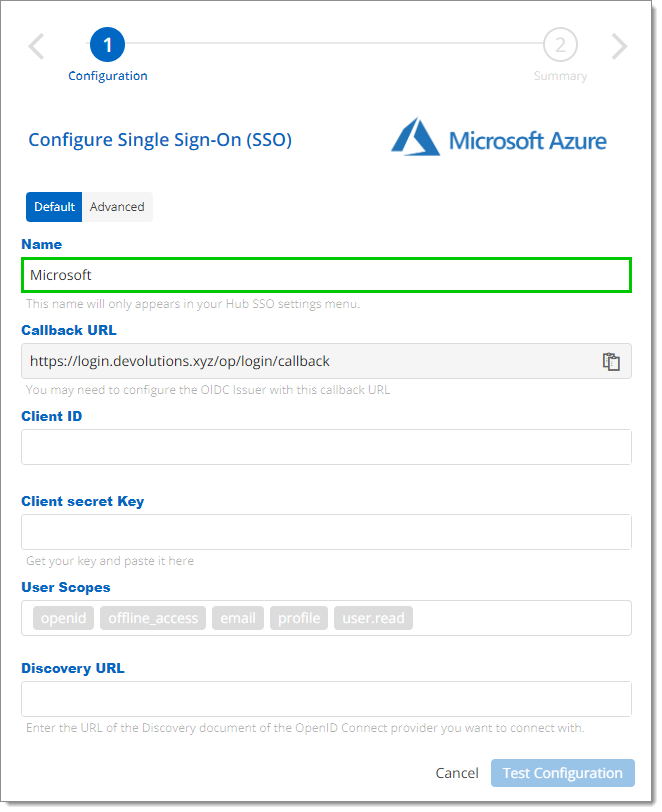

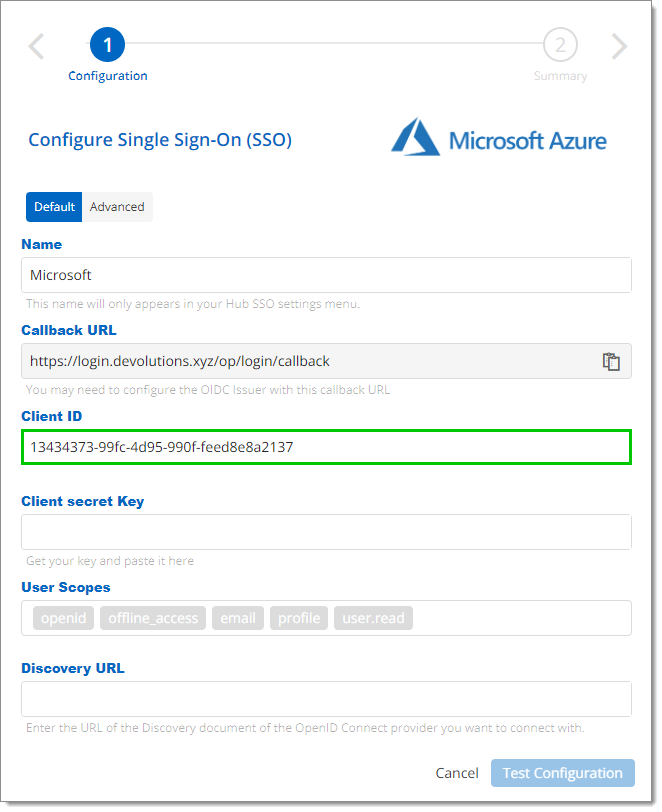

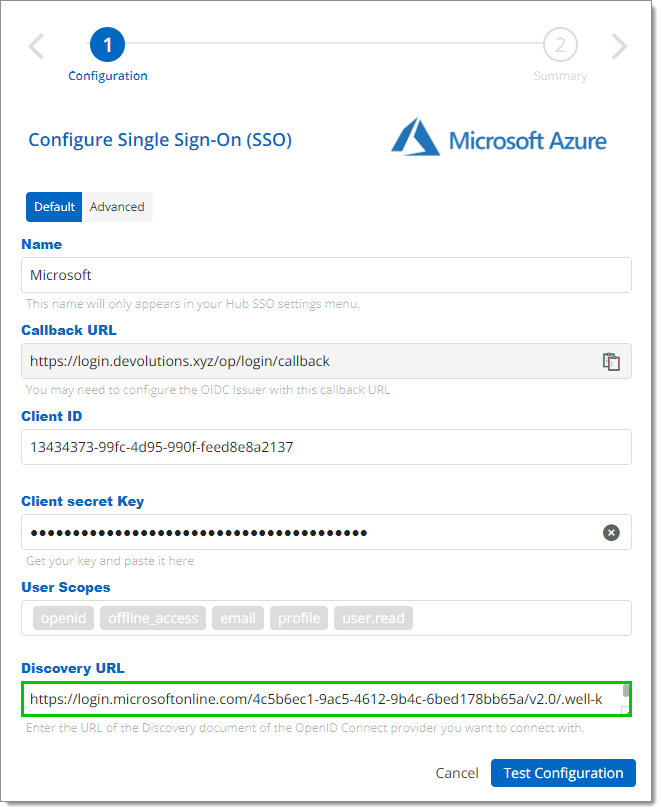

Nommer votre configuration SSO. Ce nom apparaîtra uniquement dans le menu des paramètres SSO de votre Devolutions Hub. Le nom par défaut est « Microsoft ».

Ne pas fermer cette page de configuration, car les étapes suivantes vont vous montrer où trouver l'information à saisir dans ses champs.

Dans le portail Azure

-

Dans une nouvelle page de navigateur Web, ouvrir votre Portail Microsoft Azure et se connecter à votre compte.

-

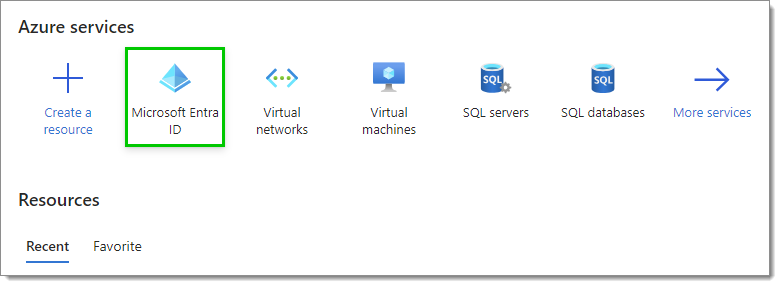

Sélectionner Microsoft Entra ID dans la section Services Azure. Si cela n’apparaît pas, cliquer sur Plus de services pour faire apparaître d'autres services.

-

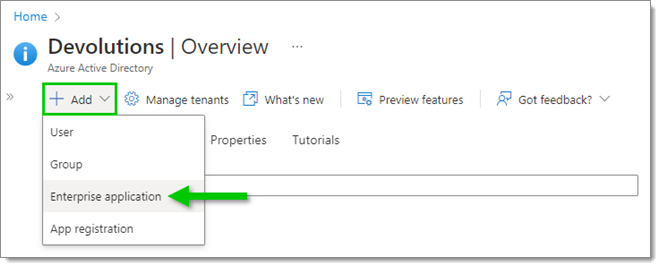

Dans Vue d’ensemble, cliquer sur Ajouter, puis sélectionner Application d'entreprise.

-

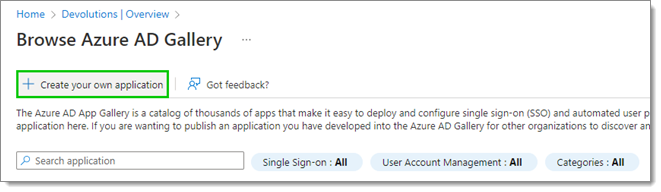

Cliquer sur Créer votre propre application.

-

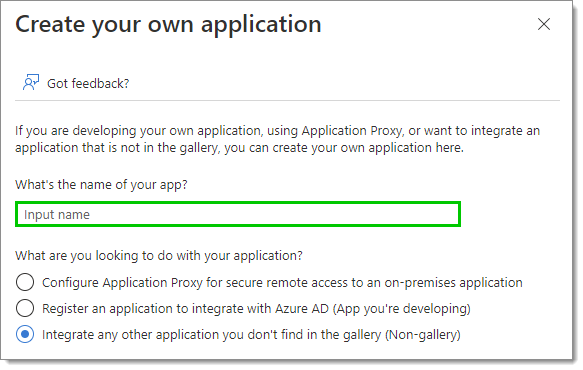

Entrer le nom de cette nouvelle application, puis cliquer sur Créer.

Recommander d'inclure « Devolutions » ou « Hub » dans le nom.

-

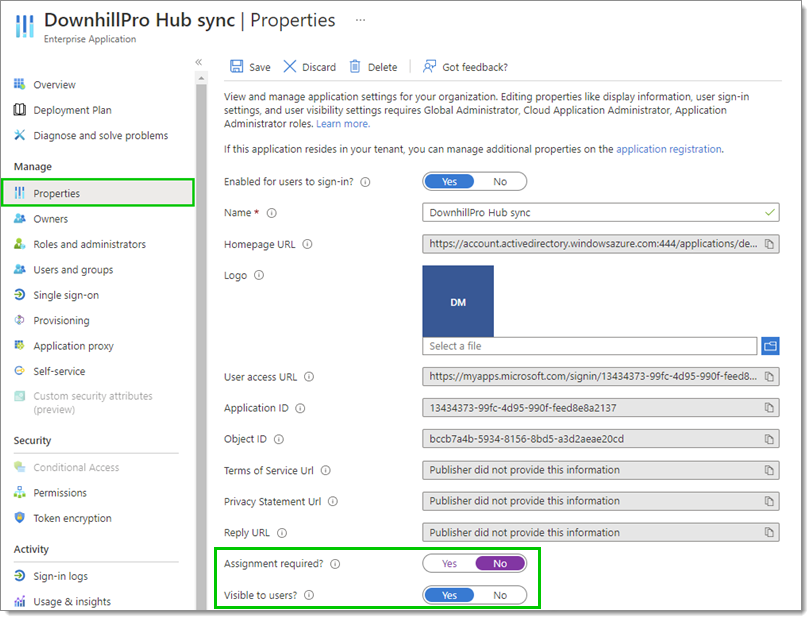

Dans les Propriétés, définir les paramètres Affectation requise ? et Visible pour les utilisateurs selon vos besoins. Pour en savoir plus sur ces paramètres, survoler les icônes d'information à côté d'eux avec votre curseur.

-

Enregistrer vos modifications si applicable en utilisant le bouton Enregistrer en haut.

-

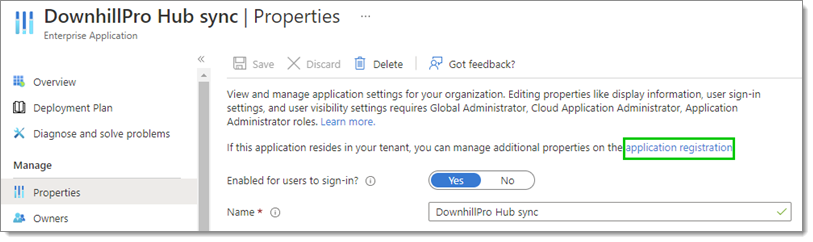

En restant dans Propriétés, cliquer sur enregistrement d'application dans le texte en haut.

-

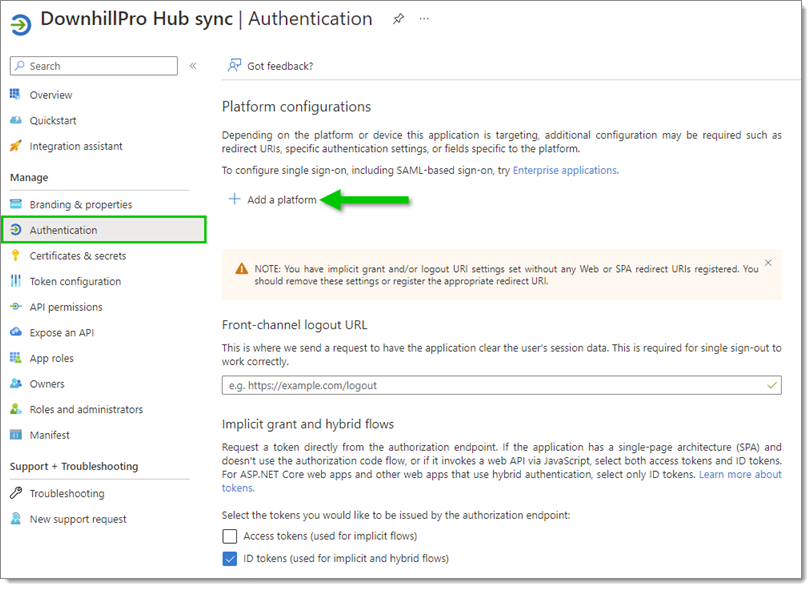

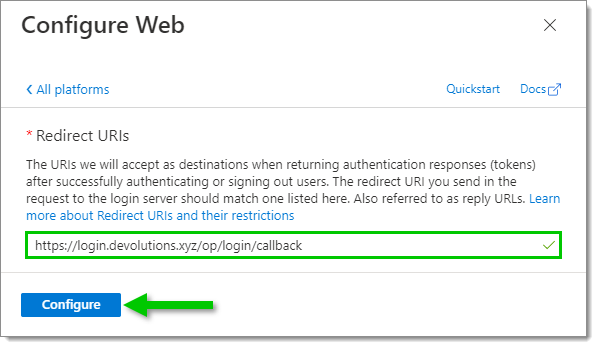

Sélectionner Authentification dans le menu latéral de gauche, puis cliquer sur Ajouter une plateforme.

Try enabling the ID tokens (used for implicit and hybrid flows) option if you receive the following error message during authentication: "There was an error with the external authentication request. Check console for details".

-

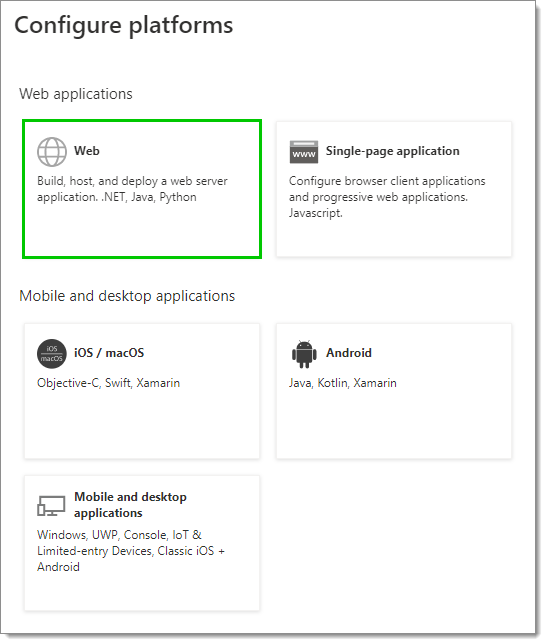

Dans Configurer les plateformes, sélectionner Web.

Dans Devolutions Hub Business

-

Retourner sur la page Configurer l'authentification unique (SSO), copier l'URL de rappel en cliquant sur l'icône Copier dans le presse-papiers à côté.

Dans le portail Azure

-

De retour dans le Portail Azure, coller le Callback URL dans le champ URI de redirection, puis cliquer sur Configurer en bas.

-

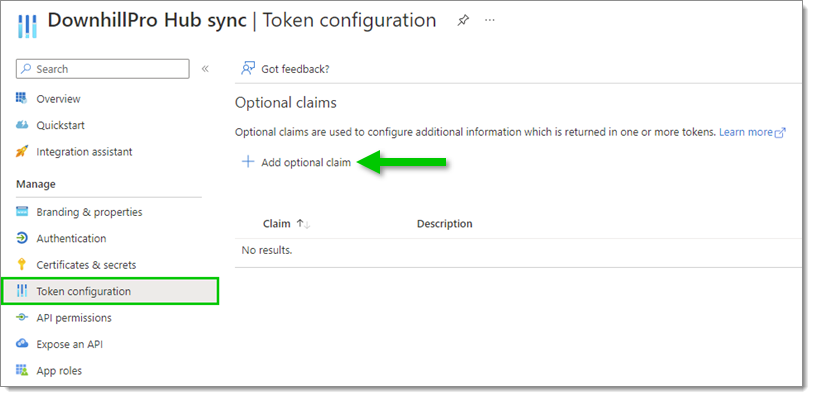

Sélectionner Configuration du jeton dans le menu latéral de gauche, puis cliquer sur Ajouter une déclaration optionnelle.

-

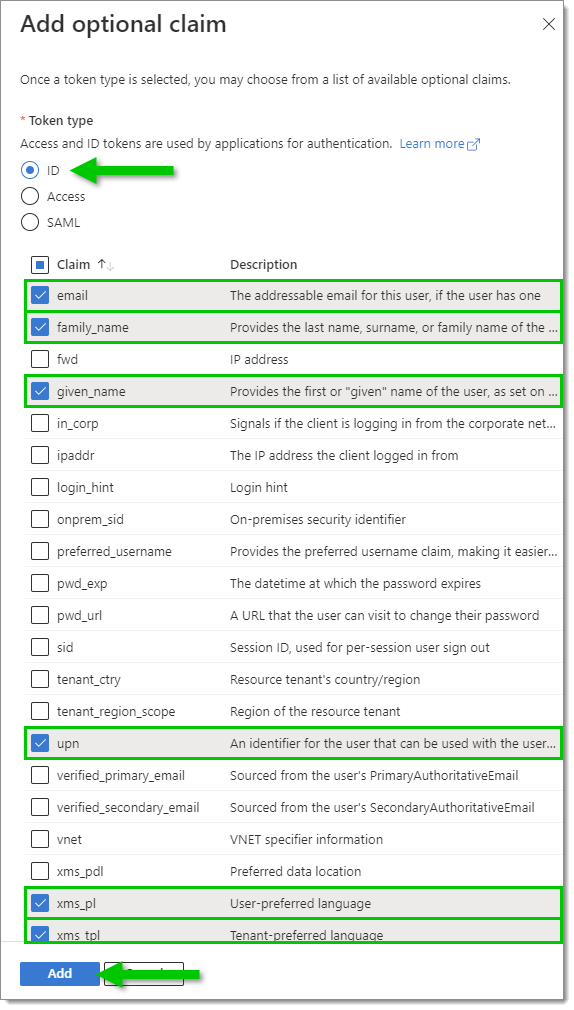

Sous Type de jeton, sélectionner ID. Ensuite, dans la liste, sélectionner les déclarations suivantes :

email

family_name

given_name

upn

xms_pl

xms_tpl

Cliquer sur Ajouter.

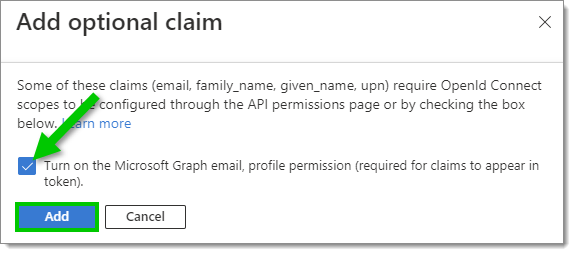

Lorsque demandé, activer Activer l’e-mail Microsoft Graph, puis cliquer sur Ajouter.

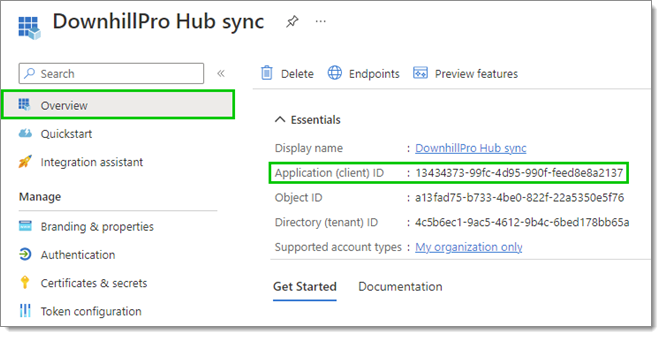

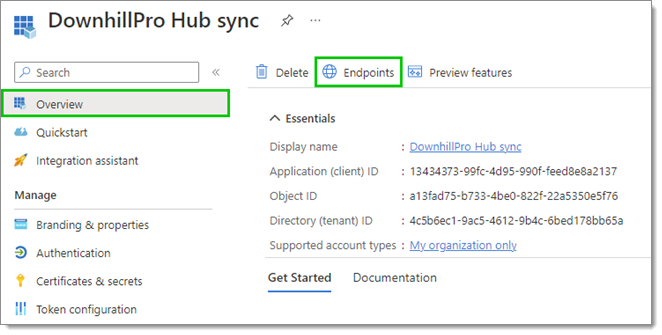

Sélectionner Vue d'ensemble dans le menu latéral gauche, puis copier l'ID d'application (client) en cliquant sur l'icône Copier dans le presse-papiers à côté.

Dans Devolutions Hub Business

-

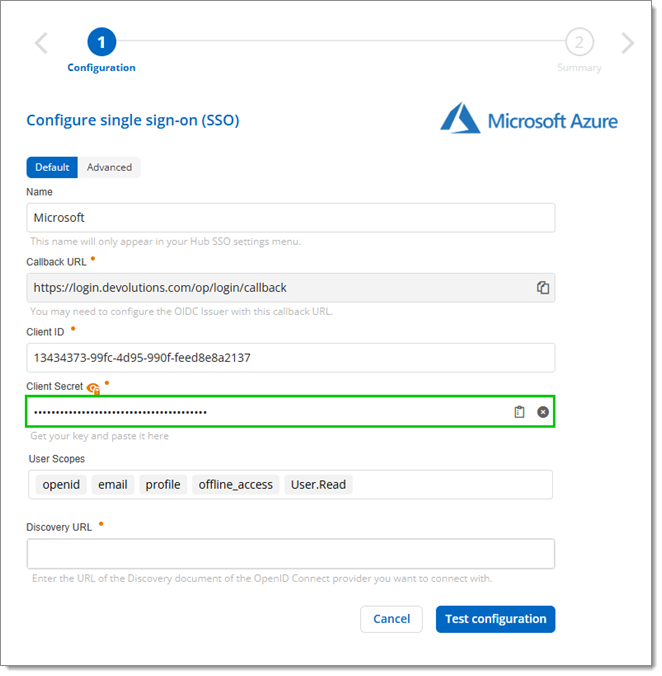

Retourner sur la page Configurer l’authentification unique (SSO), coller l’ID d’application (client) de l’étape précédente dans le champ ID client.

Dans le portail Azure

-

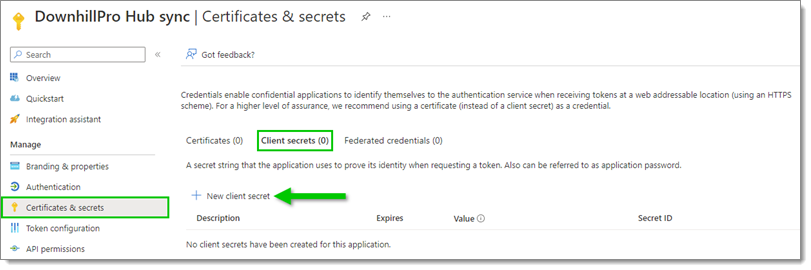

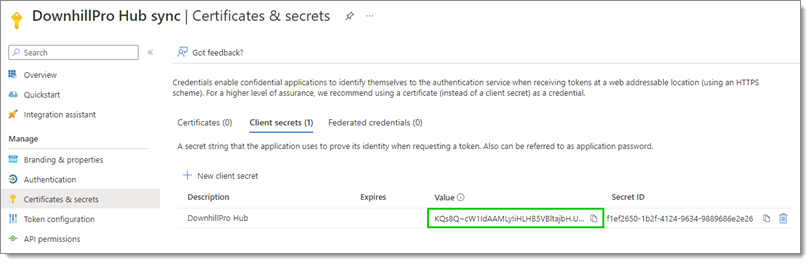

De retour dans le portail Azure, sélectionner Certificats & secrets dans le menu latéral gauche, puis, dans l'onglet Secrets client, cliquer sur Nouveau secret client.

-

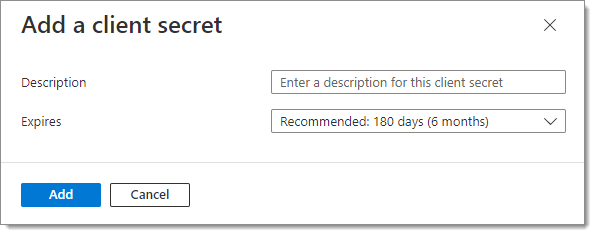

Dans la fenêtre Ajouter un secret client, saisir une Description (par exemple, le nom de votre application d'entreprise) et sélectionner une date d'expiration pour ce secret client, selon vos meilleures pratiques internes de sécurité.

Noter que lorsque le secret client expire, personne ne pourra se connecter au hub associé. Il sera alors nécessaire de créer un nouveau secret client. Il est recommandé de définir un rappel de tâche avant la date d’expiration.

-

Cliquer sur Ajouter.

-

Copier la valeur de ce nouveau secret client en cliquant sur l’icône Copier dans le presse-papiers à côté.

Dans Devolutions Hub Business

-

De retour sur la page Configurer l'authentification unique (SSO), cliquer sur l'icône Coller pour entrer la Valeur de l'étape précédente dans le champ Clé secrète client.

Dans le portail Azure

-

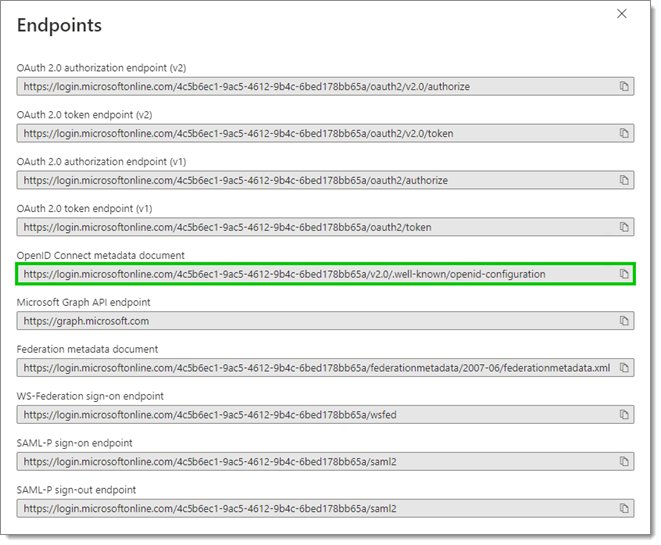

De retour dans le portail Azure, sélectionner Vue d'ensemble dans le menu latéral de gauche, puis cliquer sur l'onglet Points de terminaison.

-

Dans la fenêtre Points de terminaison, copier l'URL du document de métadonnées OpenID Connect en cliquant sur l'icône Copier dans le presse-papiers à côté.

Dans Devolutions Hub Business

-

De retour sur la page Configurer l'authentification unique (SSO), coller l'URL de l'étape précédente dans le champ URL de découverte.

-

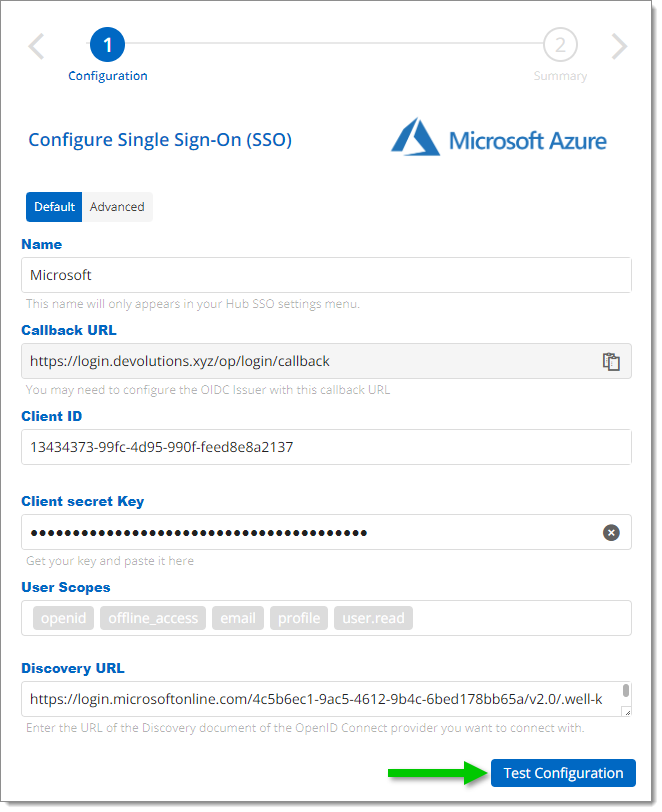

Cliquer sur Tester la configuration pour vérifier qu'elle est correcte. Une fenêtre contextuelle vous invitera à entrer vos identifiants de connexion.

Si la fenêtre contextuelle ne s’affiche pas, consulter La page de connexion Devolutions ne s’ouvre pas dans le navigateur.

-

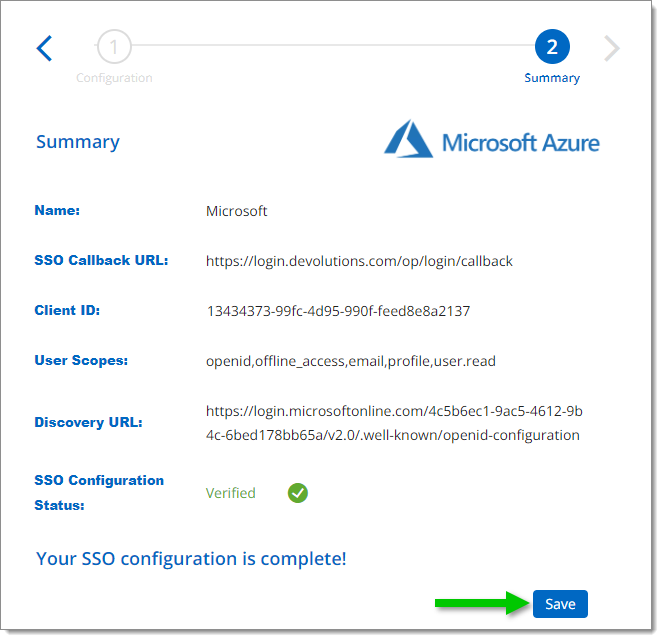

Si la connexion est réussie, votre compte se connectera avec Entra ID et un résumé de votre configuration s’affichera.

-

Dans le Résumé de votre configuration, cliquer sur Enregistrer.

La vérification du domaine doit être terminée afin de pouvoir configurer le provisionnement.

Pour synchroniser vos utilisateurs et groupes d'utilisateurs de vos fournisseurs vers le Hub, d'abord ajouter vos utilisateurs et groupes à votre application d'entreprise. Vous devez disposer d'une licence d'entreprise Azure pour pouvoir synchroniser des groupes d'utilisateurs.

Les groupes imbriqués ne sont pas pris en charge, ce qui signifie que le provisionnement Azure ne synchronisera pas les utilisateurs membres du groupe imbriqué.

Dans le portail Azure

-

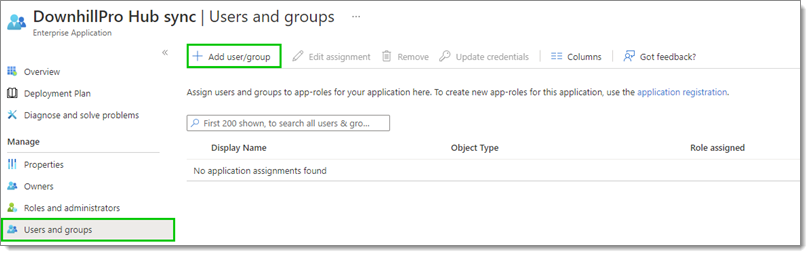

Sélectionner Utilisateurs et groupes dans le menu latéral gauche, puis cliquer sur Ajouter un utilisateur/groupe.

-

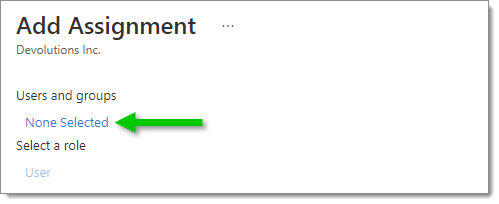

Sous Ajouter une affectation, cliquer sur Aucune sélection.

-

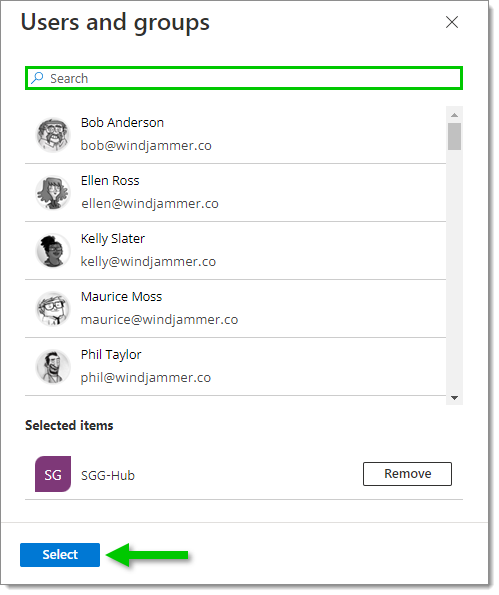

Rechercher manuellement des utilisateurs et des groupes ou utiliser la barre Recherche. Cliquer sur Sélectionner quand la sélection est terminée.

-

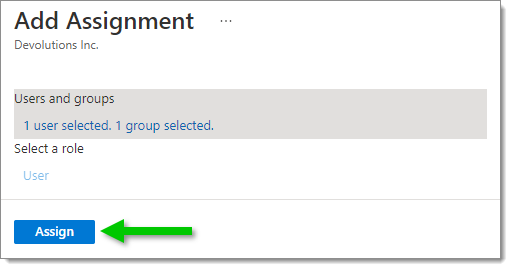

Cliquer sur Attribuer quand la sélection est terminée.

Maintenant que vos utilisateurs et groupes ont été ajoutés, poursuivre avec la configuration du provisionnement.

-

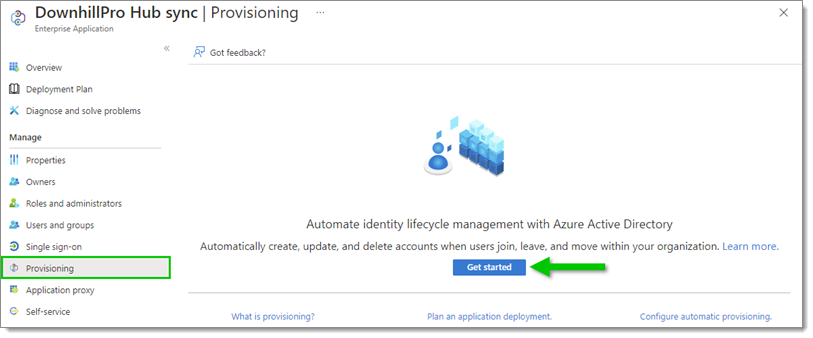

Dans la gestion de l'appli d'entreprise, aller à Provisioning et cliquer sur Commencer.

Dans Devolutions Hub Business

-

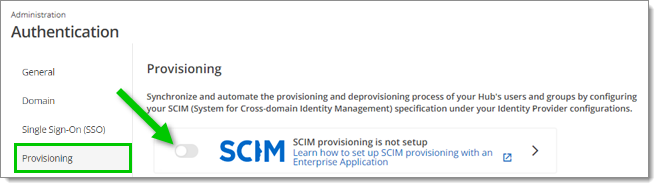

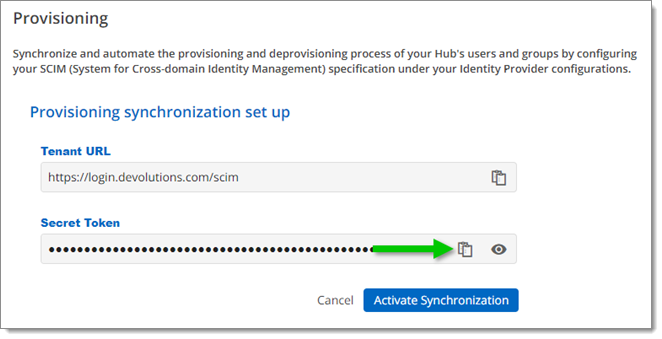

Aller à Administration – Authentification – Provisionnement et activer Provisionnement SCIM.

-

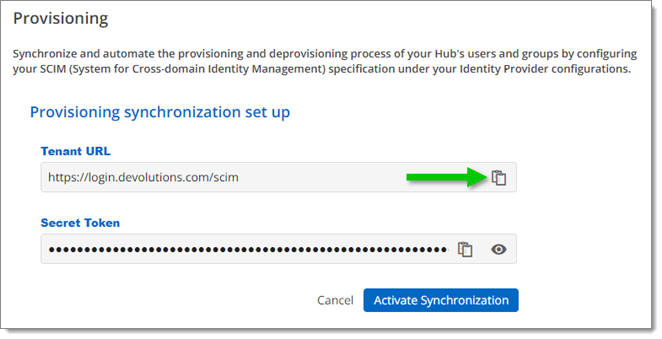

Dans la Configuration de la synchronisation du provisionnement, copier l'URL du locataire en cliquant sur l'icône Copier dans le presse-papiers à côté.

Dans le portail Azure

-

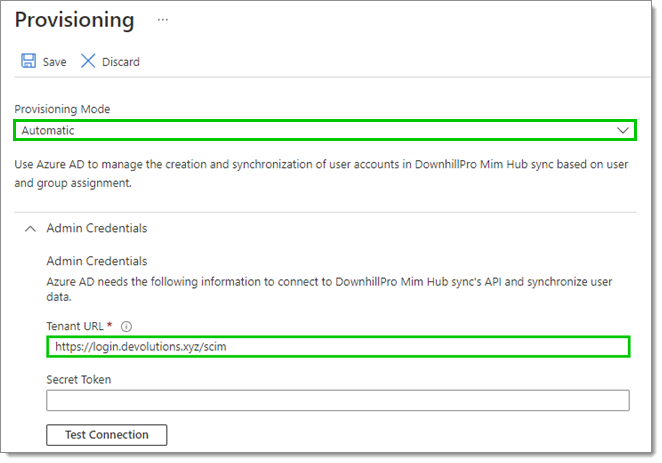

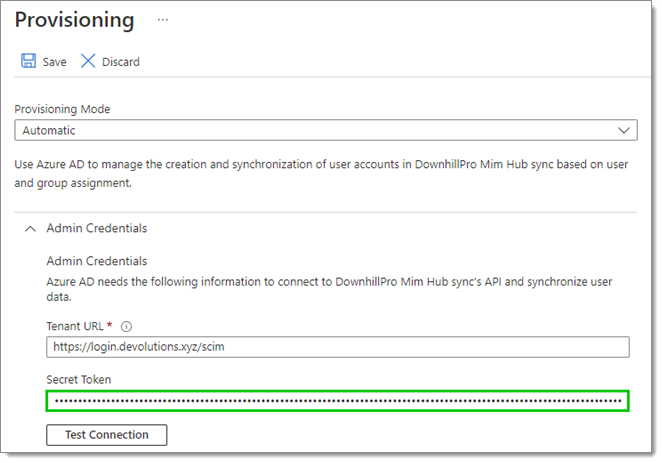

Définir le Mode de provisionnement sur Automatique, puis coller l’URL de l’étape précédente dans le champ URL du locataire.

Dans Devolutions Hub Business

-

Copier le jeton secret en cliquant sur l’icône Copier dans le presse-papiers à côté.

Dans le portail Azure

-

Coller le jeton de l'étape précédente dans le champ Jeton secret.

-

Tester la connexion pour vérifier qu'elle fonctionne, puis cliquer sur Enregistrer.

-

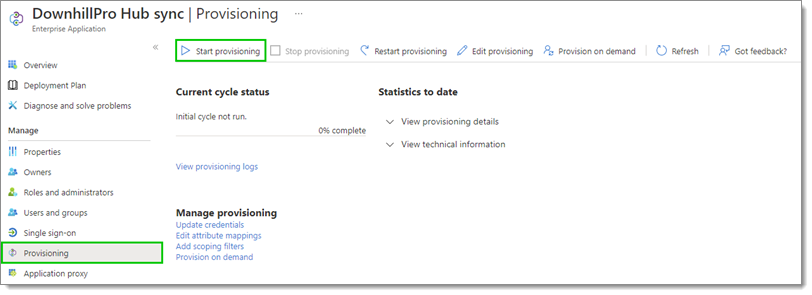

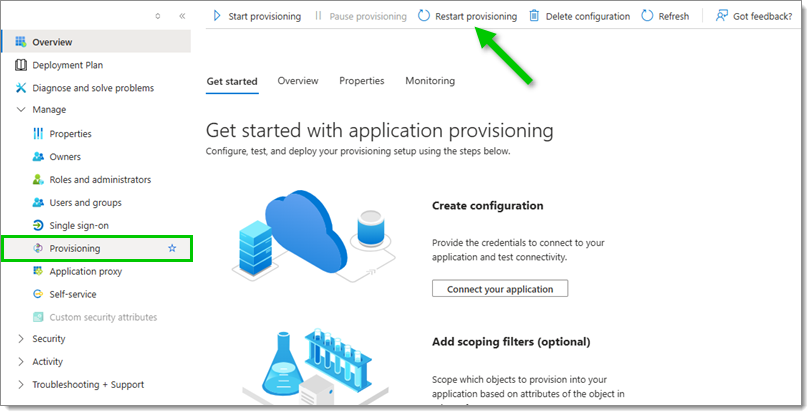

Sélectionner Provisionnement dans le menu latéral gauche, puis cliquer sur Démarrer le provisionnement.

Dans Devolutions Hub Business

-

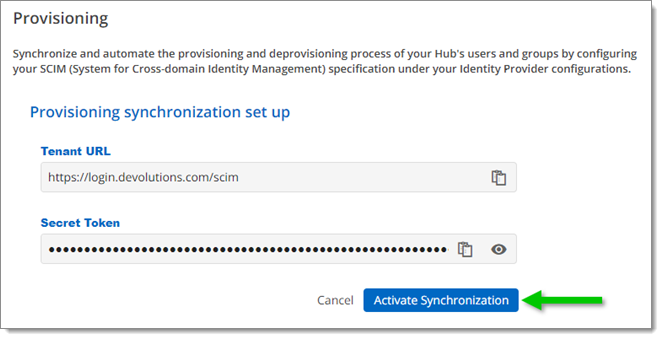

Cliquer sur Activer la synchronisation.

-

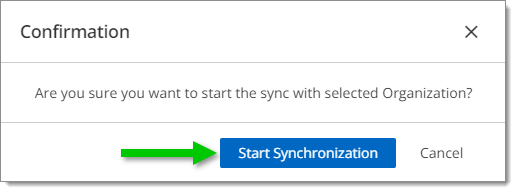

Quand confirmation demandée, cliquer sur Démarrer la synchronisation.

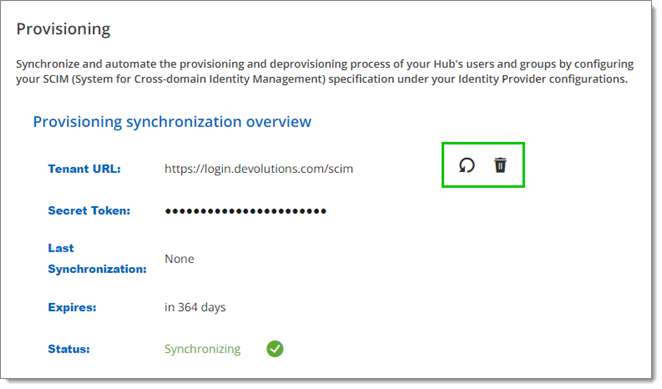

Vous pouvez maintenant voir une vue d'ensemble de la synchronisation de votre provisionnement. À côté de la URL du locataire, vous avez la possibilité de Régénérer un jeton SCIM ou de Supprimer le provisionnement SCIM.

Le jeton secret expirera 365 jours après sa génération. Lorsqu'il expirera, le provisionnement cessera de fonctionner. Il sera alors nécessaire de régénérer un nouveau jeton sur la page Vue d'ensemble de la synchronisation de provisionnement ci-dessus. Il est recommandé de définir un rappel de tâche avant la date d’expiration.

La synchronisation commence automatiquement lorsque la configuration de provisionnement est terminée. La fréquence de provisionnement d’Azure est d’au plus 45 minutes et est déterminée par votre fournisseur d'identité. Les groupes d’utilisateurs, y compris leurs membres, se synchroniseront dans ce délai de provisionnement Azure. Il est recommandé de vérifier les premiers résultats du provisionnement.

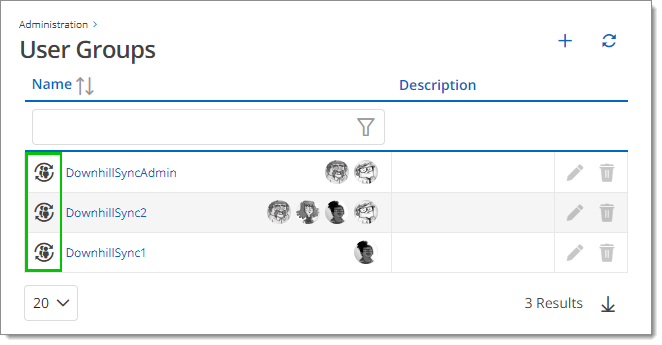

Dans Administration – Groupes d'utilisateurs, les groupes d'utilisateurs Azure seront ajoutés. Ils seront reconnaissables grâce à l'icône de groupe Synchronisé à côté du nom du groupe.

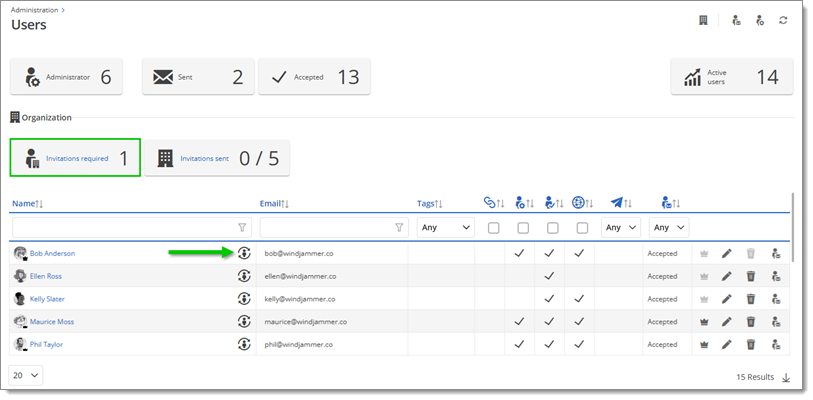

Dans Administration – Utilisateurs, tous les utilisateurs du groupe Azure qui sont déjà membres de votre Devolutions Hub seront signalés comme synchronisés avec l'icône Synchronisé à côté de leur nom. Tous les nouveaux utilisateurs du groupe synchronisé Azure qui ne sont pas dans le Devolutions Hub seront suggérés comme nouvelles invitations dans Invitations requises.

Tous les utilisateurs qui avaient déjà un compte Devolutions verront les deux options de connexion : la méthode Compte Devolutions et la méthode Microsoft.

Ensuite, accéder à votre portail Azure, sélectionner votre application Hub, naviguer vers Gérer –Provisionnement, et cliquer sur Redémarrer le provisionnement pour synchroniser les nouveaux utilisateurs.

Q : Pourquoi les utilisateurs reçoivent-ils encore une invite de mot de passe après une connexion SSO ?

R : Cette invite est liée à la clé privée. Lorsque les utilisateurs se connectent, ils sont invités à choisir comment la clé privée sera stockée. S'ils choisissent mot de passe, ils devront le saisir la première fois qu'ils se connectent depuis un nouveau navigateur ou après avoir vidé le cache de leur navigateur.

Q : Peut-on désactiver cette invite de clé privée ?

R : La seule façon de désactiver l’invite de clé privée est de configurer votre propre service de chiffrement. Pour plus de détails, voir Service de chiffrement.

Q : Comment ajouter des utilisateurs invités à notre Devolutions Hub ?

R : Si des utilisateurs invités font partie de l’environnement Entra ID, les ajouter via le processus de provisionnement. Lorsque les utilisateurs invités n'ont plus besoin d'accès, simplement les retirer de la configuration de provisionnement.

Q : L'ID client ou le secret fourni par votre organisation est invalide, veuillez contacter un administrateur de votre organisation.

R : Cela signifie très probablement que le secret client a expiré dans le portail Microsoft Azure. La solution consiste à créer un nouveau secret et à le mettre à jour dans la configuration SSO de Devolutions Hub Business.

Q : Si l'option pour forcer tous les utilisateurs et administrateurs à se connecter avec SSO est activée, que se passe-t-il en cas d'échec du SSO ?

R : Si Force SSO est activé pour tous les utilisateurs, ils perdront l'accès à Devolutions Hub Business en cas de mauvaise configuration ou d'indisponibilité du fournisseur SSO. Il est fortement recommandé d'informer tous les utilisateurs existants de Devolutions Hub Business de cette nouvelle méthode d'authentification avant son activation. Sinon, voir Désactiver Force SSO pour tous les utilisateurs dans Devolutions Hub Business avec PowerShell pour désactiver temporairement la fonctionnalité.

Q : Le UPN d'un utilisateur peut-il être modifié ?

R : Devolutions Hub Business utilise le UPN, et non l'adresse courriel, pour authentifier les utilisateurs dans la base de données. Modifier le UPN modifie également les informations liées à l'utilisateur. Devolutions Hub considère qu'il s'agit d'un nouvel utilisateur, nécessitant de répéter le processus d'invitation.

Q: Si un Devolutions Hub Business est créé par erreur et lié à un compte, peut-il être supprimé?

R : Le Devolutions Hub Business est automatiquement supprimé après 90 jours d'inactivité.