Installer et exécuter Devolutions Gateway sur Linux est rapide et facile, à condition que plusieurs prérequis soient satisfaits. Ubuntu 22.04 LTS a été utilisé pour démontrer l'installation et la configuration.

Devolutions Server ou Devolutions Hub Business est nécessaire pour la configuration ainsi qu'une licence Devolutions Gateway.

-

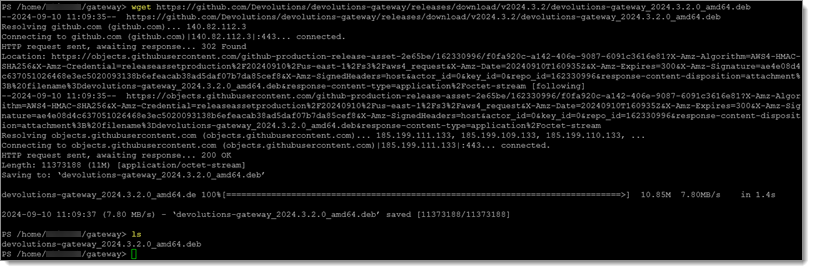

Naviguer vers la page Devolutions Gateway GitHub Release et télécharger le fichier .deb de la dernière version.

-

Entrer la commande suivante à l'aide de la ligne de commande :

wget https://github.com/Devolutions/devolutions-gateway/releases/download/v2024.3.2/devolutions-gateway_2024.3.2.0_amd64.deb

Command-line wget -

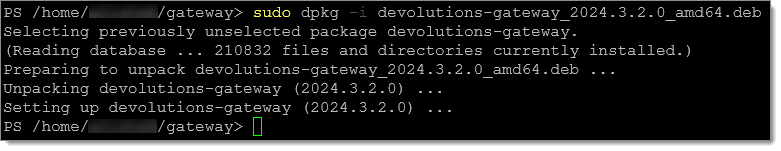

Installer le paquet en utilisant l'utilitaire

dpkg:sudo dpkg -i devolutions-gateway_2024.3.2.0_amd64.deb

Command-line dpkg

Les paquets de configuration et binaires se trouvent aux emplacements suivants :

Configuration :

/etc/devolutions-gatewayBinaire :

/usr/bin/devolutions-gateway

Pour mettre à jour Devolutions Gateway sur Linux, télécharger le dernier paquet comme expliqué dans la section précédente et exécuter la commande d'installation. Le paquet s'installera par dessus l'installation existante et préservera les configurations.

Il est recommandé d'utiliser le module passerelle PowerShell pour configurer et gérer l'instance Devolutions Gateway sur Linux.

-

Installer PowerShell avec cette commande :

source /etc/os-release wget -q https://packages.microsoft.com/config/ubuntu/$VERSION_ID/packages-microsoft-prod.deb sudo dpkg -i packages-microsoft-prod.deb rm packages-microsoft-prod.deb sudo apt-get update sudo apt-get install -y powershell -

Installer le module Devolutions Gateway PowerShell :

Install-Module -Name DevolutionsGateway Import-Module -Name DevolutionsGateway

Une fois installé, la configuration de Devolutions Gateway peut être démarrée, arrêtée, consultée ou modifiée.

Une confiance appropriée des certificats entre les systèmes est essentielle pour faire fonctionner Devolutions Gateway. Les fonctionnalités telles que les websockets utilisées dans les vues du tableau de bord Web de RDP, SSH, etc., nécessitent un certificat dûment approuvé. Un certificat généré sur le système Linux et approuvé par les ordinateurs utilisés pour se connecter est nécessaire.

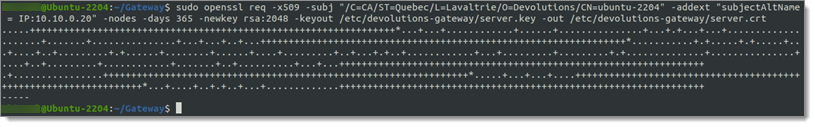

Utiliser l'utilitaire OpenSSL pour générer un certificat directement depuis la ligne de commande. Le certificat doit ensuite être placé directement dans le répertoire de configuration /etc/devolutions-gateway.

sudo openssl req -x509 -subj "/C=CA/ST=Quebec/L=Lavaltrie/O=Devolutions/CN=ubuntu-2204" -addext "subjectAltName = IP:10.10.0.20" -nodes -days 365 -newkey rsa:2048 -keyout /etc/devolutions-gateway/server.key -out /etc/devolutions-gateway/server.crt

La demande de certificat sera différente pour chaque configuration.

Options de personnalisation | Explication |

|---|---|

| Créer et traiter des demandes de certificats, y compris les certificats auto-signés au format PKCS#10. |

| Produire un certificat auto-signé. |

| Définir le sujet du certificat sur la ligne de commande. Il ne doit y avoir aucun espace entre les sections.

|

| Pour ajouter un nom alternatif de sujet (SAN), utiliser ce paramètre pour définir soit une IP, soit une entrée DNS.

|

| Ne pas chiffrer la clé privée créée. |

| Le nombre de jours pendant lesquels le certificat est valide. |

| Définir l'algorithme et la taille de bit, ici |

| Lieu pour créer le fichier de clé privée. |

| L'emplacement pour créer le fichier de clé publique. |

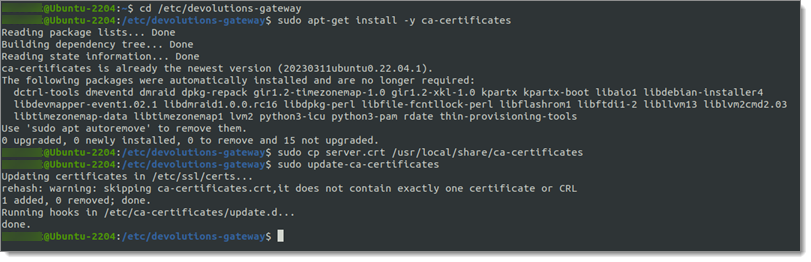

Une fois le certificat auto-signé créé, il faudra le faire approuver par le système Ubuntu. Pour approuver sur tout le système, utiliser le jeu de commandes suivant :

cd /etc/devolutions-gateway

sudo apt-get install -y ca-certificates

sudo cp server.crt /usr/local/share/ca-certificates

sudo update-ca-certificate

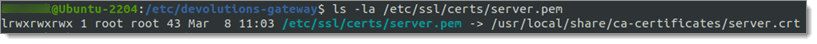

Les ca-certificates peuvent déjà être installés. En exécutant la commande update-ca-certificates, un lien symbolique sera créé dans /etc/ssl/certs vers le fichier de certificat copié dans /usr/local/share/ca-certificates.

Si cela est fait dans Firefox, plusieurs erreurs de confiance apparaîtront car le navigateur n'utilise pas le magasin de certificats du système. Leur documentation offre quelques solutions à cela.

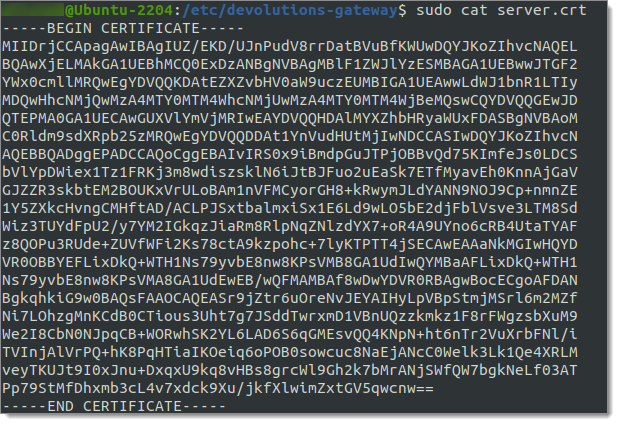

Après la création du certificat auto-signé, il faudra le faire approuver sur Devolutions Server. Les fichiers server.crt et server.key devront être transférés vers le système Windows ; ou copier-coller le contenu dans des fichiers (i.e. sudo cat server.crt dans Ubuntu et copier le tout dans un fichier texte sur Windows).

-

Copier la clé publique vers Windows (dans l'exemple, C:\Gateway est un emplacement temporaire) :

sudo cat server.crt

Command-line sudo cat server -

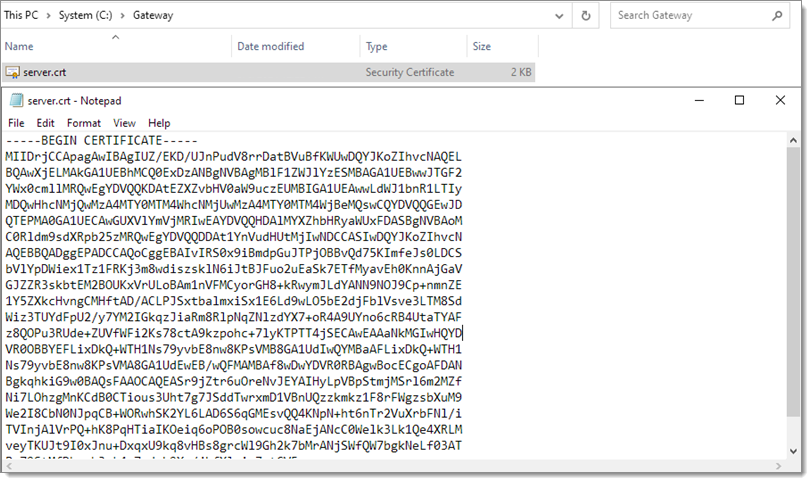

Copier le contenu dans un fichier server.crt.

Server.crt file -

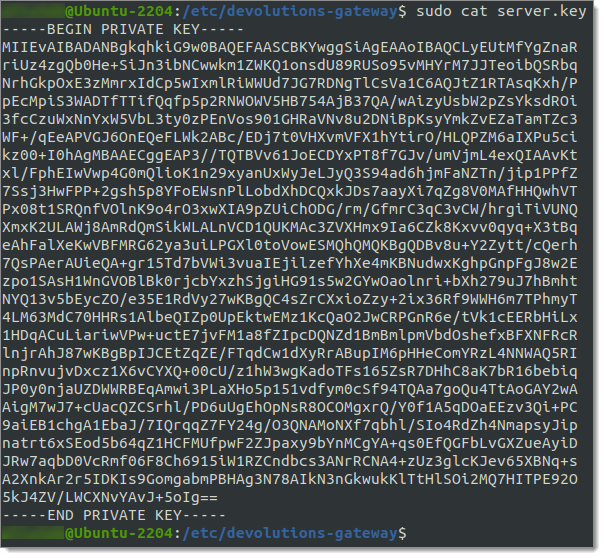

Copier la clé privée sur Windows :

sudo cat server.key

Copying the key to Windows -

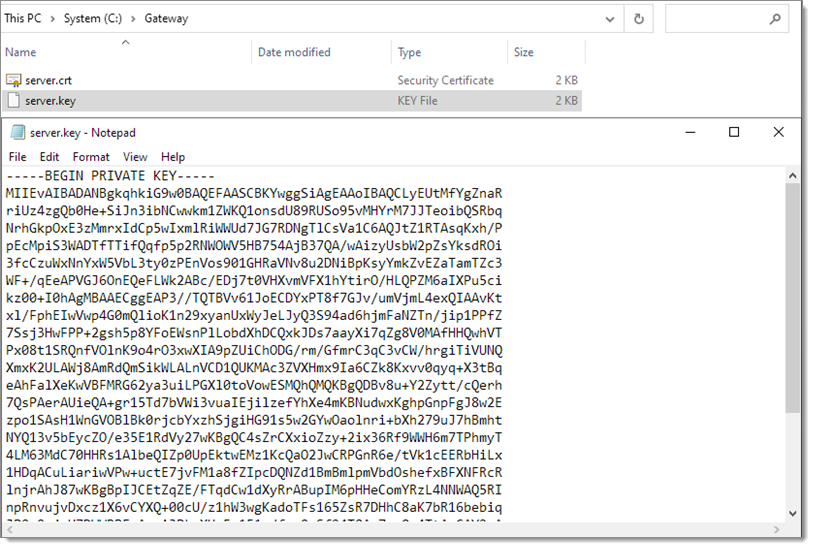

Copier le contenu dans un fichier server.key.

Server.key file -

Créer un fichier PFX à l'aide de l'outil de ligne de commande Windows certutil. Pour que cela fonctionne, le fichier de clé doit porter le même nom que le fichier crt, à la seule différence de l'extension :

certutil -mergepfx server.crt server.pfx

Create a PFX file -

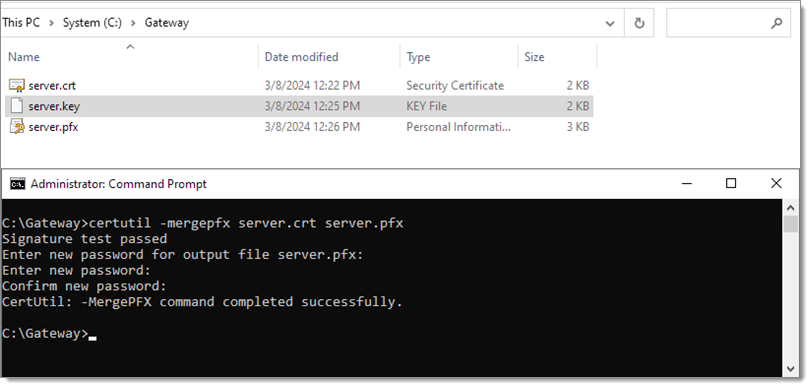

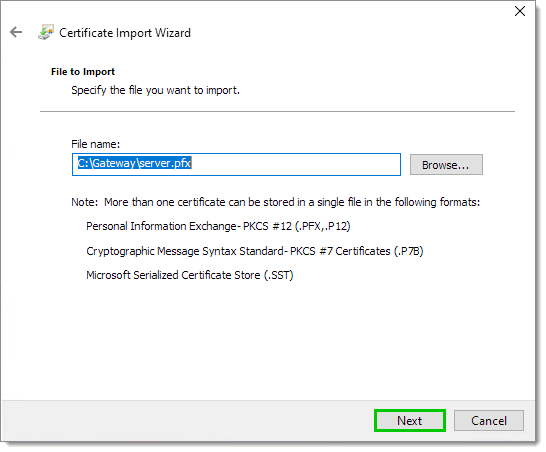

Importer le fichier PFX dans le magasin de certificats des autorités de certification racines approuvées.

-

Double-cliquer sur le fichier server.pfx pour démarrer l'assistant d'importation et choisir Ordinateur local.

-

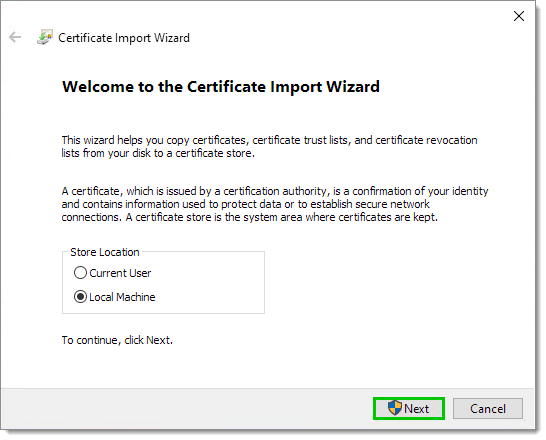

Cliquer sur Suivant et accepter l'invite.

Click Next -

Cliquer sur Suivant.

Click Next -

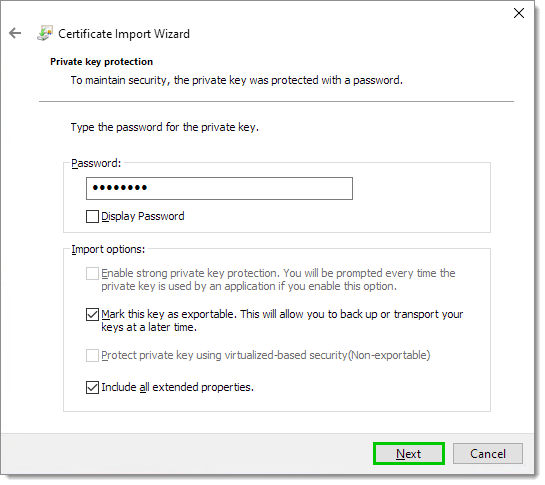

Entrer le mot de passe que vous avez entré avec la commande

certutil.Facultativement : choisir de Marquer cette clé comme exportable.

Enter the password -

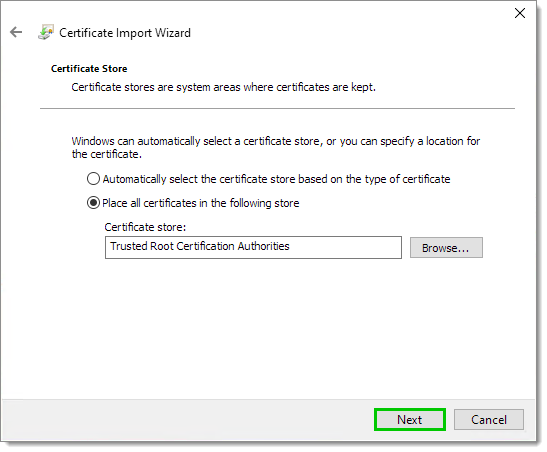

Choisir l'option Placer tous les certificats dans le magasin suivant.

-

Sélectionner Autorités de certification racines approuvées avec le bouton Parcourir....

-

Cliquer sur Suivant.

Click Next -

Cliquer sur Terminer pour achever l'importation.

-

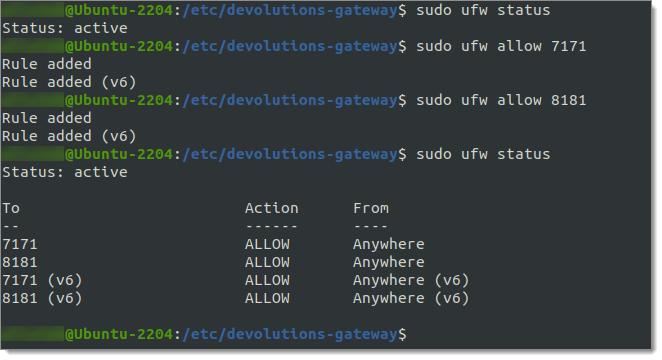

Si le système Linux utilise UFW (Uncomplicated Firewall) pour gérer le pare-feu basé sur iptable, exécuter les commandes suivantes pour ouvrir les ports nécessaires :

sudo ufw status

sudo ufw allow 7171

sudo ufw allow 8181

sudo ufw status

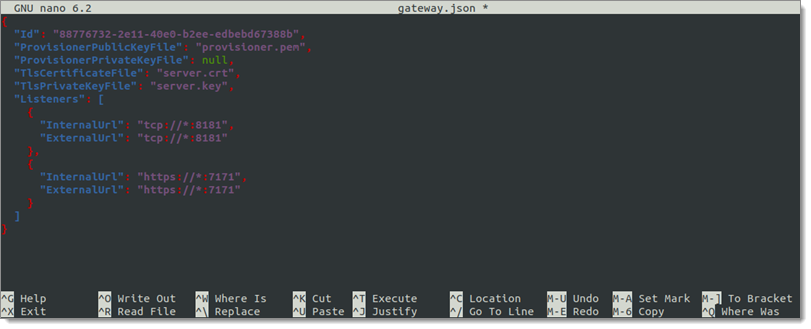

La configuration par défaut d'un gateway contenue dans le fichier /etc/devolutions-gateway/gateway.json nécessite l'ajout des directives de certificat (l'InternalUrl devra utiliser HTTPS) :

{

"Id": "YOUR-UNIQUE-GUID",

"ProvisionerPublicKeyFile": "provisioner.pem",

"ProvisionerPrivateKeyFile": null,

"Listeners": [

{

"InternalUrl": "tcp://:8181",

"ExternalUrl": "tcp://:8181"

},

{

"InternalUrl": "http://:7171",

"ExternalUrl": "https://:7171"

}

]

}

Modifier le fichier ci-dessus pour refléter ce qui suit, en supposant que server.crt et server.key se trouvent dans le même répertoire que gateway.json (il est recommandé d'utiliser l'éditeur de fichiers intégré Nano) :

{

"Id": "YOUR-UNIQUE-GUID",

"ProvisionerPublicKeyFile": "provisioner.pem",

"ProvisionerPrivateKeyFile": null,

"TlsCertificateFile": "server.crt",

"TlsPrivateKeyFile": "server.key",

"Listeners": [

{

"InternalUrl": "tcp://:8181",

"ExternalUrl": "tcp://:8181"

},

{

"InternalUrl": "https://:7171",

"ExternalUrl": "https://:7171"

}

]

}

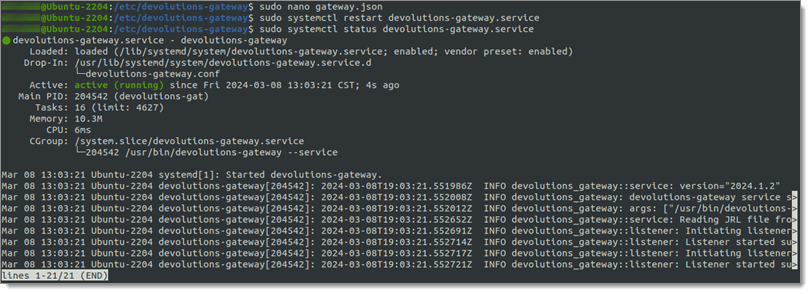

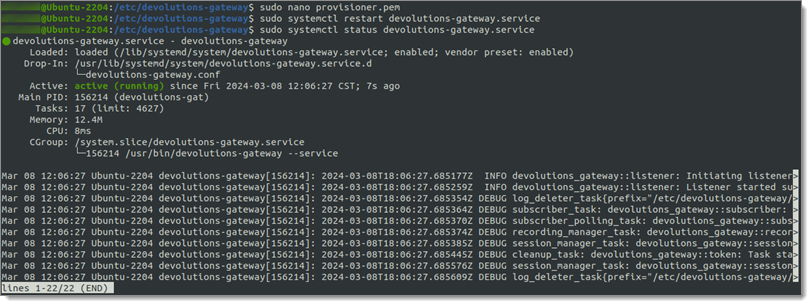

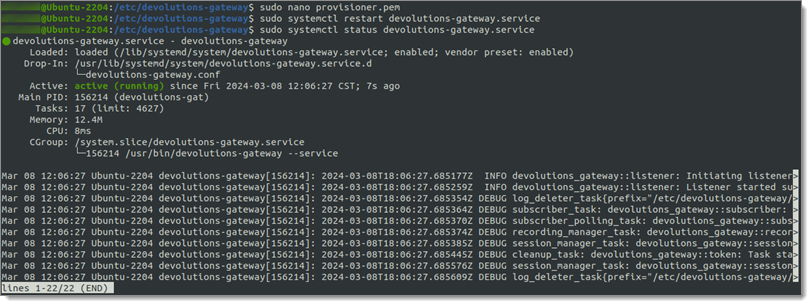

Avec la nouvelle configuration en place, redémarrer Devolutions Gateway. Cela peut être fait avec la commande systemctl :

sudo systemctl restart devolutions-gateway.service

sudo systemctl status devolutions-gateway.service

Alternativement, les commandes PowerShell Stop-DGateway et Start-DGateway peuvent également être utilisées.

-

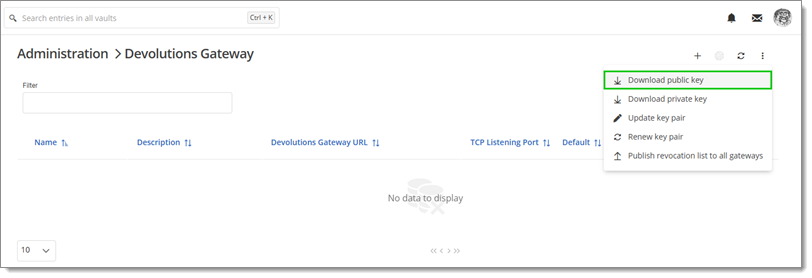

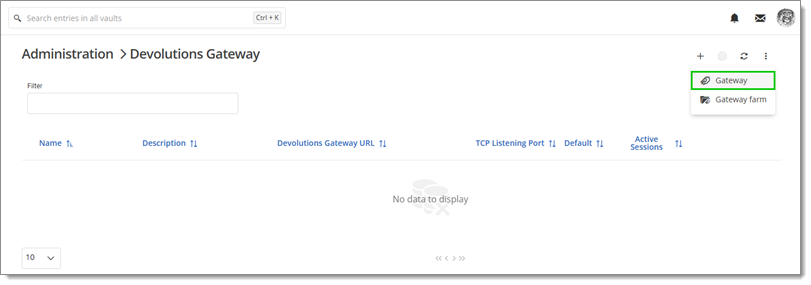

Se connecter à la console web de Devolutions Server et naviguer vers Administration – Devolutions Gateway.

-

Cliquer sur le bouton Plus et choisir l'option Télécharger la clé publique.

Download public key -

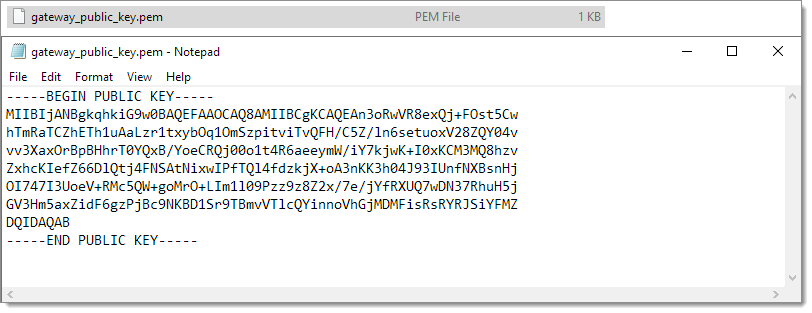

Copier le contenu du fichier gateway_public_key.pem téléchargé sur Windows.

Copy the contents -

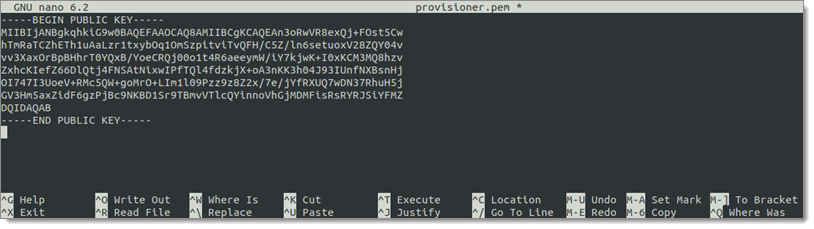

Remplacer le contenu du fichier /etc/devolutions-gateway/provisioner.pem (l'utilitaire Nano est recommandé) par le contenu copié depuis Windows.

Replace the contents -

Redémarrer Devolutions Gateway avec la commande

sudo systemctl restart devolutions-gateway.service.

Restart Devolutions Gateway

Aller à l'interface web de Devolutions Server où la nouvelle Linux Devolutions Gateway sera ajoutée.

Avant de créer la configuration de Gateway, ajouter les informations de licence nécessaires dans Administration – Licences. Attribuer la licence au besoin lors de la configuration.

-

Se connecter à la console web de Devolutions Server et naviguer vers Administration – Devolutions Gateway.

-

Cliquer sur le bouton Ajouter (+).

-

Sélectionner Gateway.

Select Gateway -

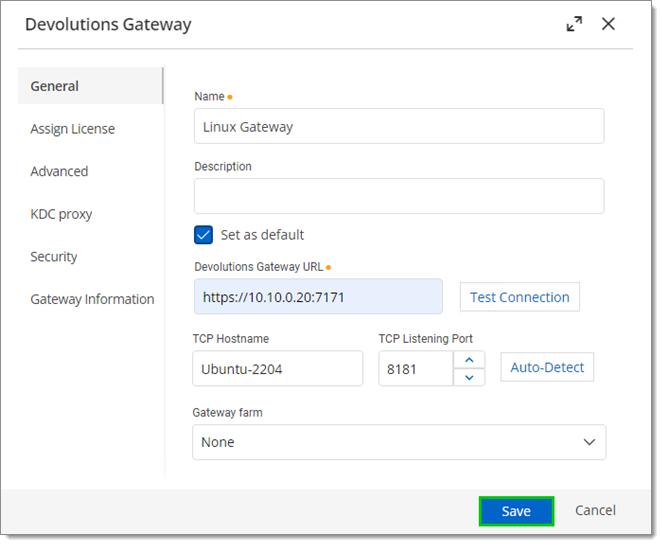

Entrer ce qui suit (cela changera selon la configuration).

Nom : Linux Gateway

URL Devolutions Gateway :

https://10.10.0.20:7171Nom d'hôte TCP :

Ubuntu-2204

-

Cliquer sur Enregistrer.

Click Save

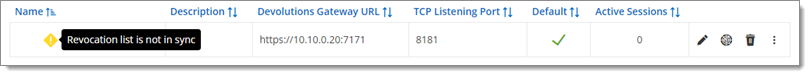

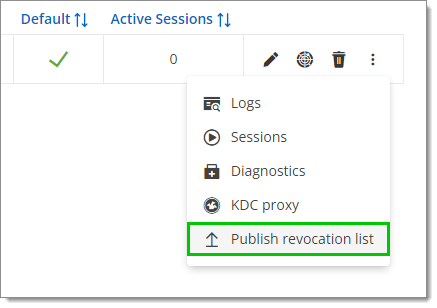

Cliquer sur le menu d'options supplémentaires pour la passerelle et choisir l'option Publier la liste de révocation si la liste de révocation est obsolète.

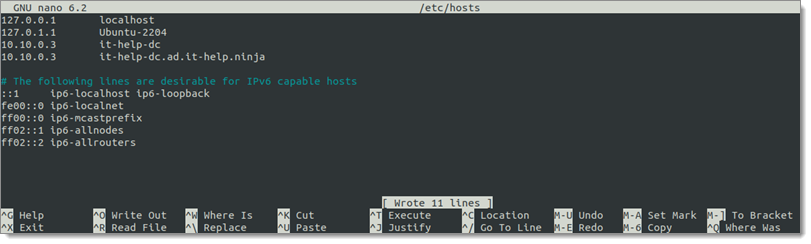

Le système Devolutions Gateway hébergé sur Linux doit être capable de résoudre les adresses demandées par Devolutions Server. La méthode la plus simple pour tester est de modifier le fichier hosts.

Connecter au système suivant :

Nom d'hôte :

it-help-dcNom de domaine complet (FQDN) :

it-help-dc.ad.it-help.ninjaAdresse IP :

10.10.0.3

Ouvrir le fichier hosts pour l'édition sudo nano /etc/hosts pour ajouter l'hôte dans Ubuntu.

La passerelle peut maintenant se connecter aux hôtes. Puisque l'hôte it-help-dc a été ajouté comme résolvable à Ubuntu, il peut être utilisé pour se connecter dans une session Web.

Les sessions basées sur le web nécessitent une passerelle active configurée pour l'entrée et l'utilisateur lançant aura besoin d'une licence assignée Remote Desktop Manager Team edition ou Devolutions Launcher.

De plus, si des changements ont été effectués dans les attributions de licences, il peut être nécessaire de se déconnecter et de se reconnecter pour voir l'option de lancement de la connexion basée sur le web.

-

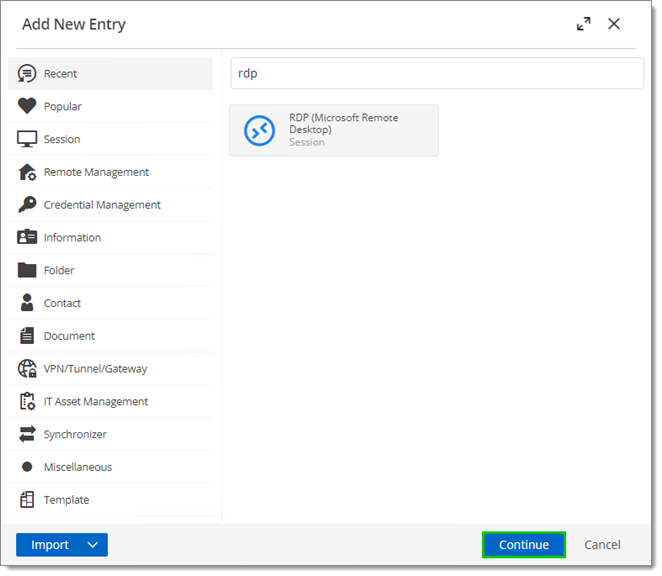

Dans l'interface web de Devolutions Server, cliquer sur Ajouter. Sélectionner une entrée de session RDP.

-

Cliquer sur Continuer.

Click Continue -

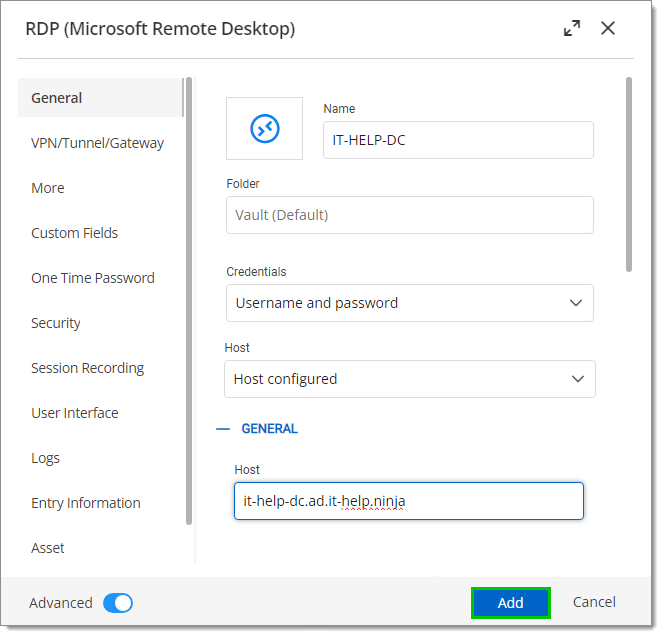

Entrer un Nom et un Hôte qui doivent être résolus par l'installation Linux Devolutions Gateway.

-

Cliquer sur Ajouter.

Click Add -

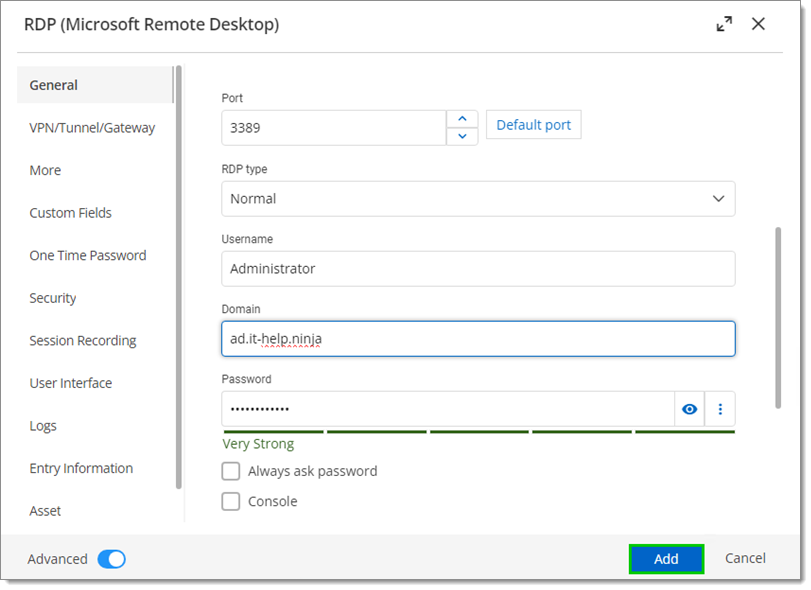

Entrer ou lier tous les identifiants nécessaires à la session RDP et cliquer sur Ajouter.

Enter or link credentials -

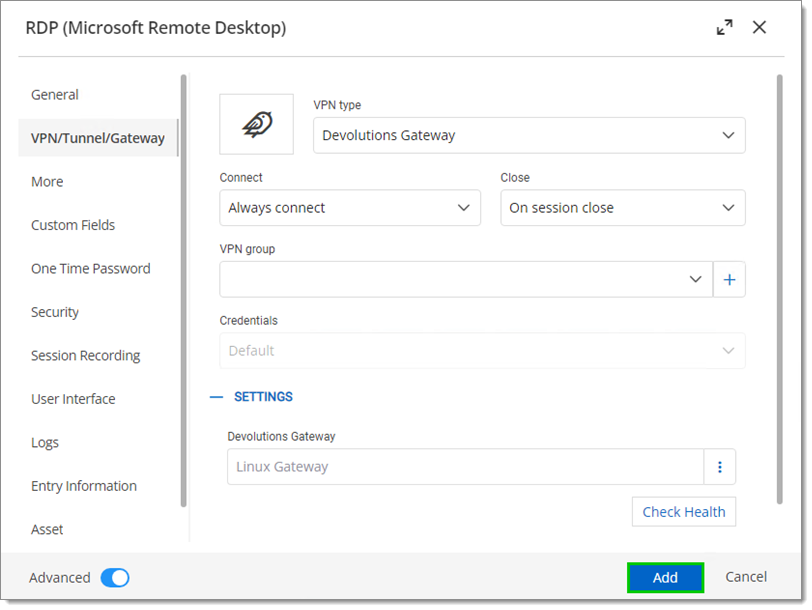

Sous l'onglet VPN/Tunnel/Passerelle, choisir Devolutions Gateway comme type de VPN.

-

Définir l'option Connecter sur Connecter toujours.

-

Choisir la passerelle correcte.

-

Cliquer sur Ajouter.

Choose the correct gateway -

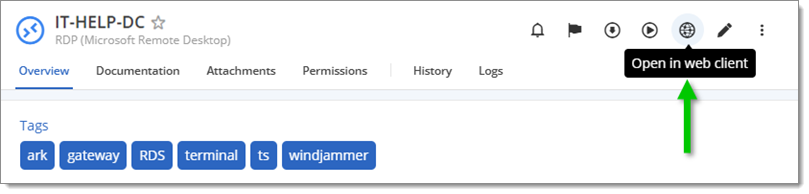

Cliquer sur Ouvrir dans le client web.

Open in web client

Si l'entrée est déjà configurée depuis l'interface web de Devolutions Server, elle peut être lancée à partir de Remote Desktop Manager lorsqu'elle est connectée à la source de données de Devolutions Server.

Lors de la création d'une nouvelle entrée à partir de Remote Desktop Manager, le processus est similaire à celui de Devolutions Server.

-

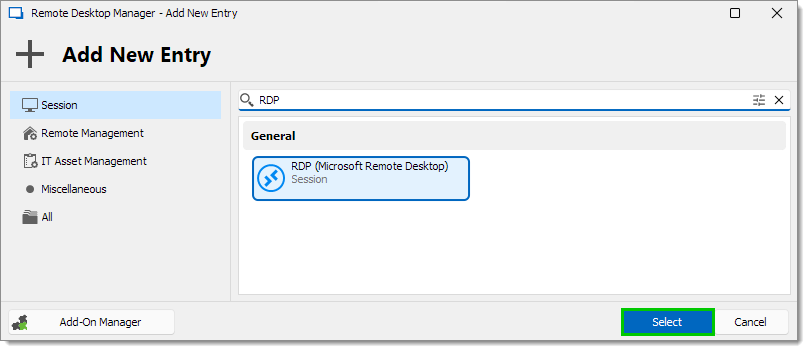

Dans Remote Desktop Manager, cliquer sur Nouvelle entrée. Sélectionner une entrée de session RDP.

-

Cliquer sur Sélectionner.

Click on Select -

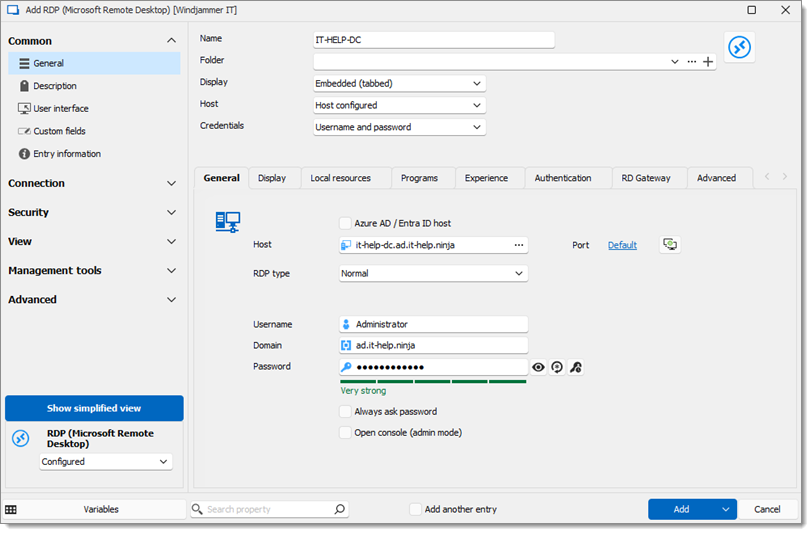

Entrer un Nom et un Hôte qui doivent être résolus par l'installation Linux Devolutions Gateway.

-

Entrer ou lier toutes les informations d'identification nécessaires à la session RDP.

Fill in the necessary fields -

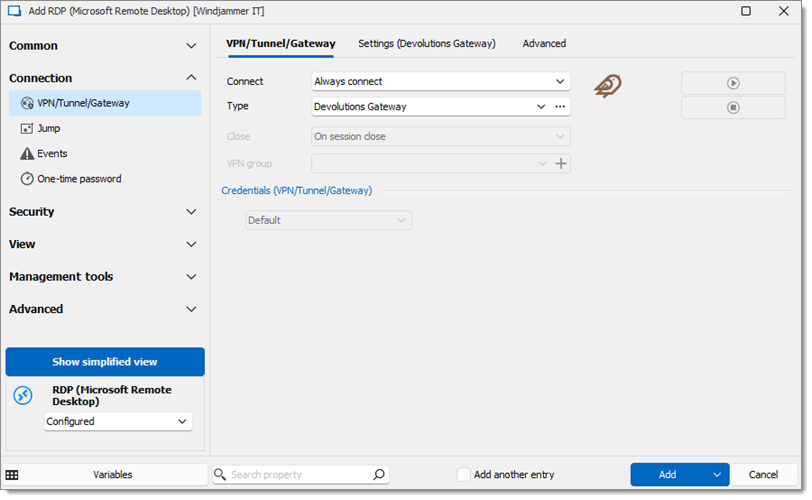

Définir l'option Connecter sur Connecter toujours.

-

Sous l'onglet VPN/Tunnel/Passerelle, choisir Devolutions Gateway comme type de VPN.

Adjust the General settings -

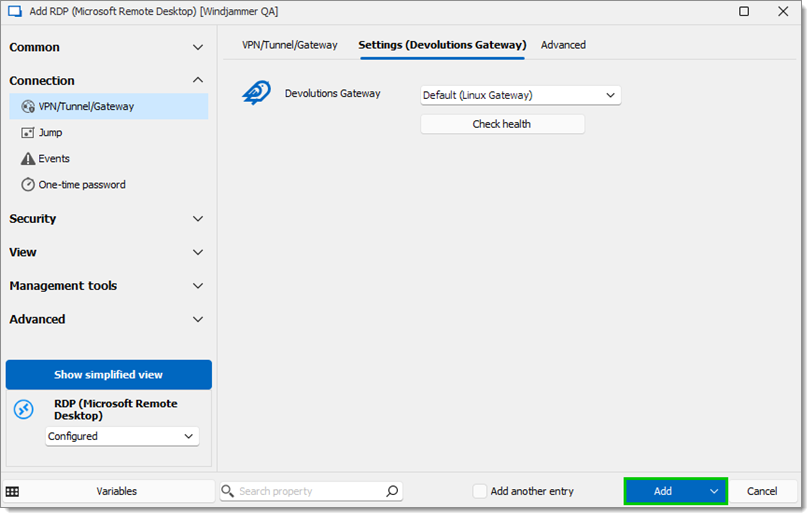

Aller à l'onglet Paramètres (Devolutions Gateway).

-

Choisir le Devolutions Gateway souhaité.

-

Cliquer sur Ajouter.

Click Add -

Cliquer sur le bouton Ouvrir session.

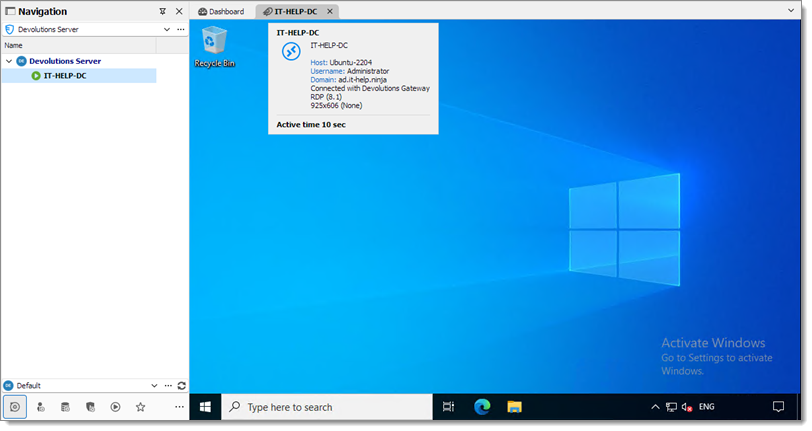

En survolant la barre de titre, une info-bulle apparaîtra et montrera que le RDP est connecté via Devolutions Gateway.

À partir de la version 2024.1.0, une nouvelle interface web pour Devolutions Gateway a été ajoutée. Modifier le gateway.json pour ajouter la section suivante sur WebApp en utilisant un utilitaire tel que sudo nano /etc/devolutions-gateway/gateway.json.

Précédemment, le ProvisionerPrivateKeyFile était défini comme null. Lors de l'activation de l'application Web, le fichier doit être copié de Devolutions Server vers un fichier accessible à Devolutions Gateway. Comme indiqué dans la section précédente, exécuter la même procédure mais télécharger la clé privée à la place et la transférer sur le système Ubuntu.

{

"Id": "YOUR-UNIQUE-GUID",

"ProvisionerPublicKeyFile": "provisioner.pem",

"ProvisionerPrivateKeyFile": "provisioner.key",

"TlsCertificateFile": "server.crt",

"TlsPrivateKeyFile": "server.key",

"Listeners": [

{

"InternalUrl": "tcp://:8181",

"ExternalUrl": "tcp://:8181"

},

{

"InternalUrl": "https://:7171",

"ExternalUrl": "https://:7171"

}

],

"WebApp": {

"Enabled": true,

"Authentication": "None"

}

}

Une fois modifié, redémarrer la passerelle :

sudo systemctl restart devolutions-gateway.service